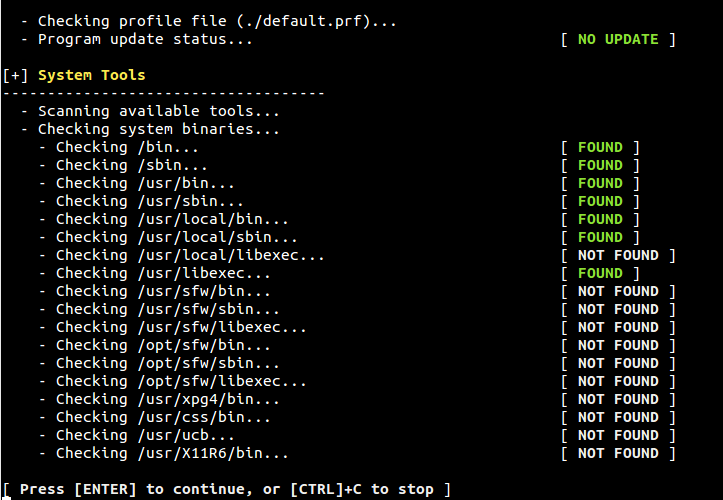

El ex-contratista Harold robó 50 TB de datos confidenciales a la NSA

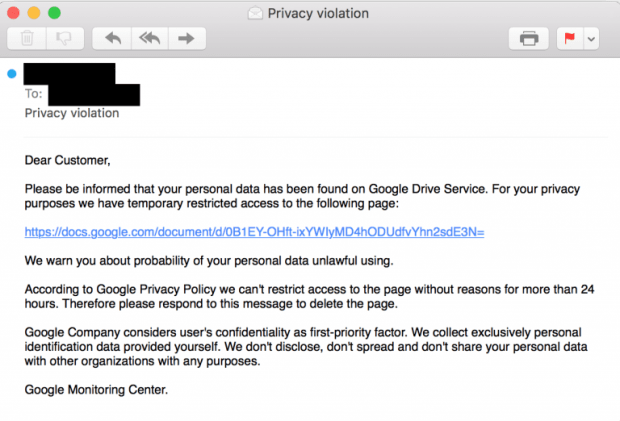

En junio de 2013, Edward Snowden, contratista, hasta entonces, de la NSA, publicó en varios medios un gran número de documentos secretos y clasificados de la compañía que sacaban aLEER MÁS