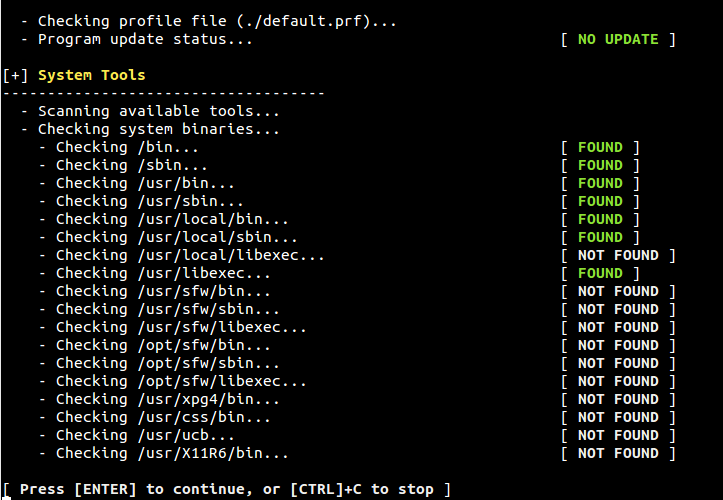

Oracle soluciona 253 vulnerabilidades con sus parches de octubre

En un mundo cada vez más conectado, y una red cada vez más peligrosa y comprometida por piratas informáticos, es necesario que las principales desarrolladoras de software, como Microsoft, GoogleLEER MÁS