Múltiples vulnerabilidades en el sistema operativo de la familia Dell EMC PowerStore

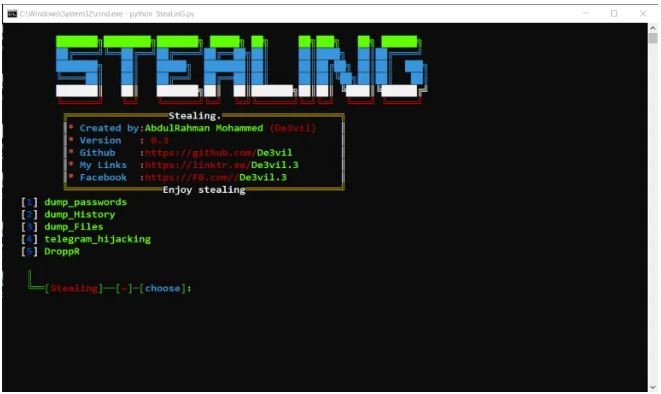

Este aviso de seguridad contiene información sobre 2 vulnerabilidades en Dell EMC powerStore. 1) Inyección de código CVE-ID: CVE-2021-44228 Descripción La vulnerabilidad permite que un atacante remoto ejecute código arbitrario en elLEER MÁS