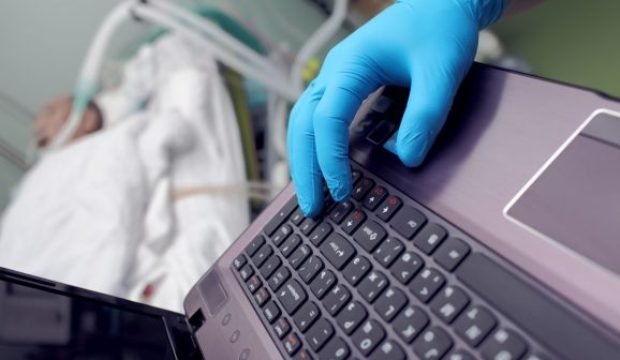

Ciberataques contra hospitales aumentan más de 1000%

Durante un reciente evento de ciberseguridad en California, E.U., especialistas ofrecieron una conferencia en la que hablaron de las consecuencias que puede generar un ataque cibernético contra los sistemas deLEER MÁS