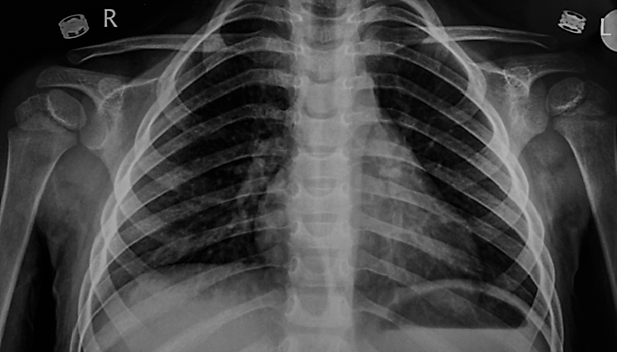

Casi 400 millones de análisis de rayos X expuestos por dispositivos médicos vulnerables en todo el mundo

Después de que un grupo de especialistas en auditorías de sistemas realizara un análisis en los sistemas de almacenamiento de imágenes médicas conectados a Internet pública, se ha concluido queLEER MÁS