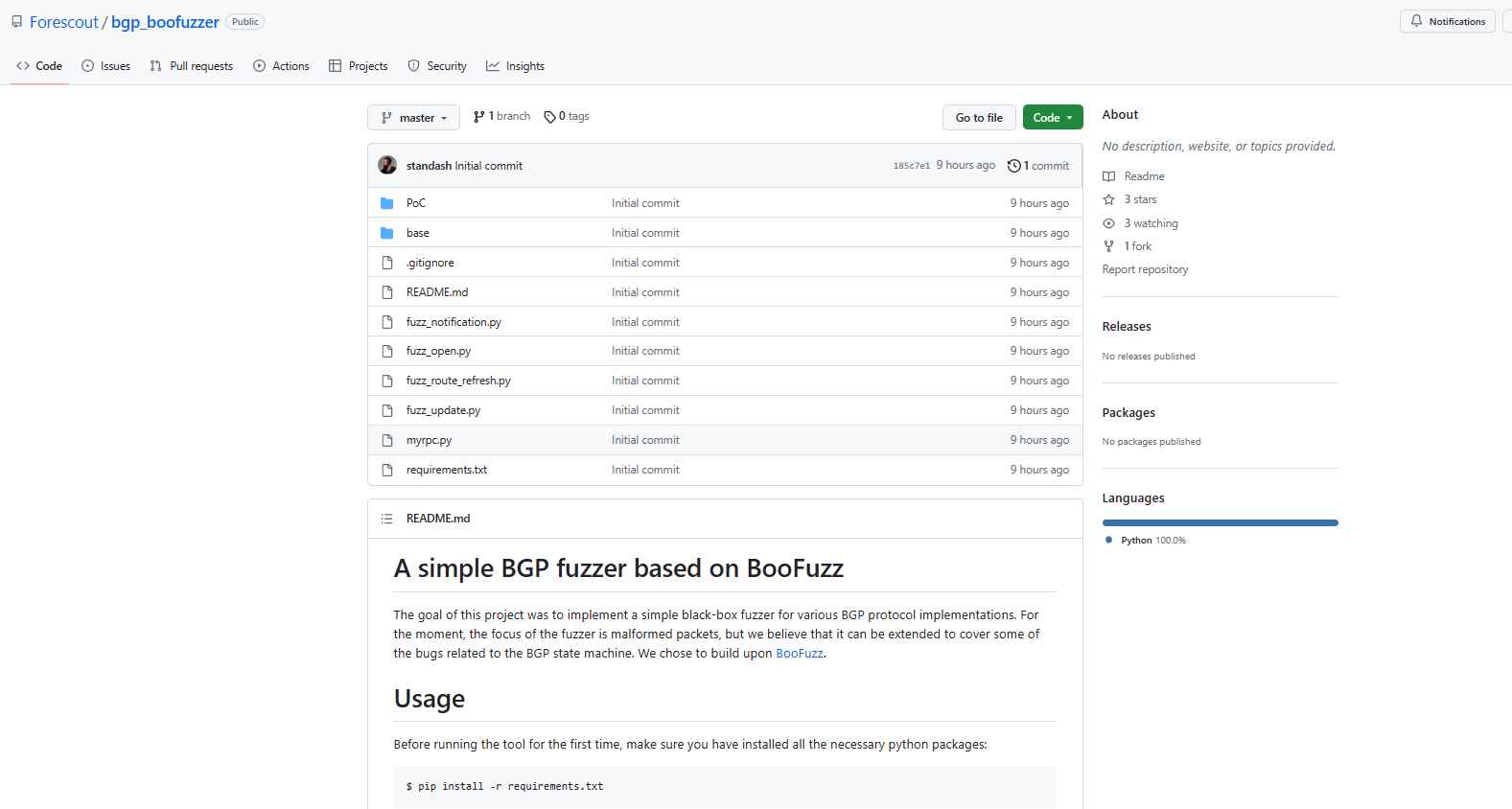

Hackear fácilmente workloads y API de Azure mediante Azure API Management

El servicio Azure API Management es una plataforma que está completamente administrada y ofrece a las empresas la capacidad de diseñar, administrar, proteger y evaluar sus interfaces de programación deLEER MÁS