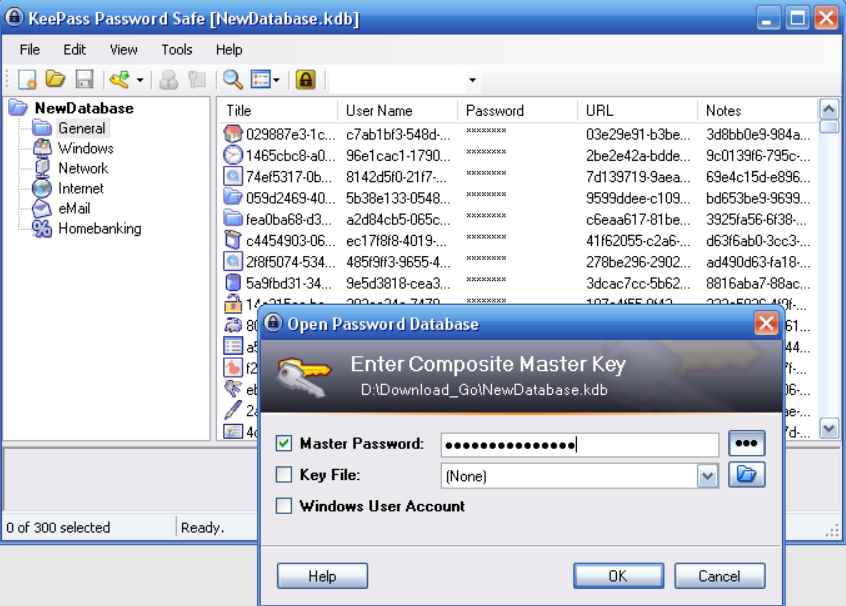

Hackear KeePass: Extraiga la contraseña maestra de KeePass de la memoria usando esta herramienta

KeePass es un software de código abierto y de uso gratuito. Es un compañero de confianza para los usuarios de Windows, Linux y Mac OS X, así como para losLEER MÁS