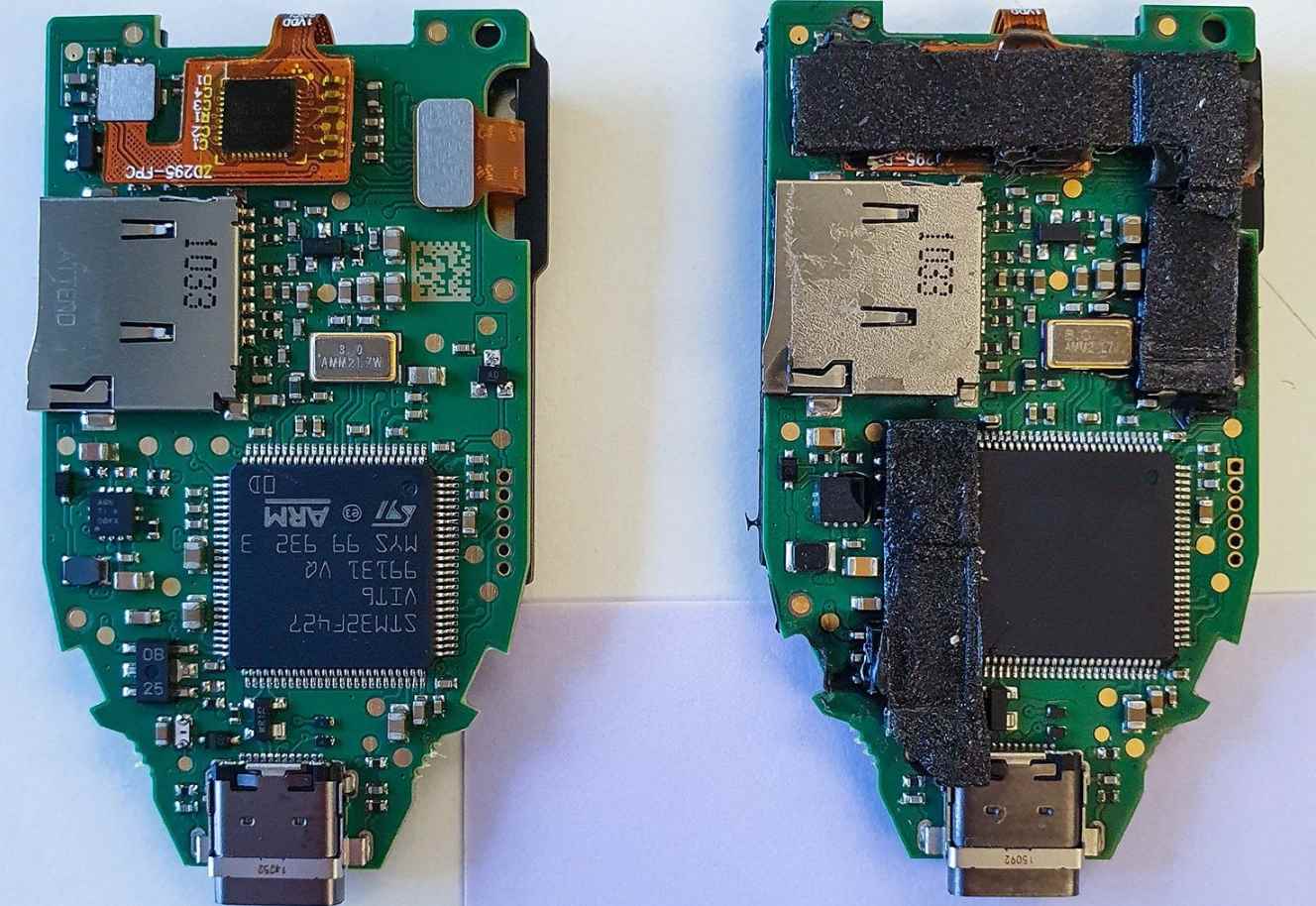

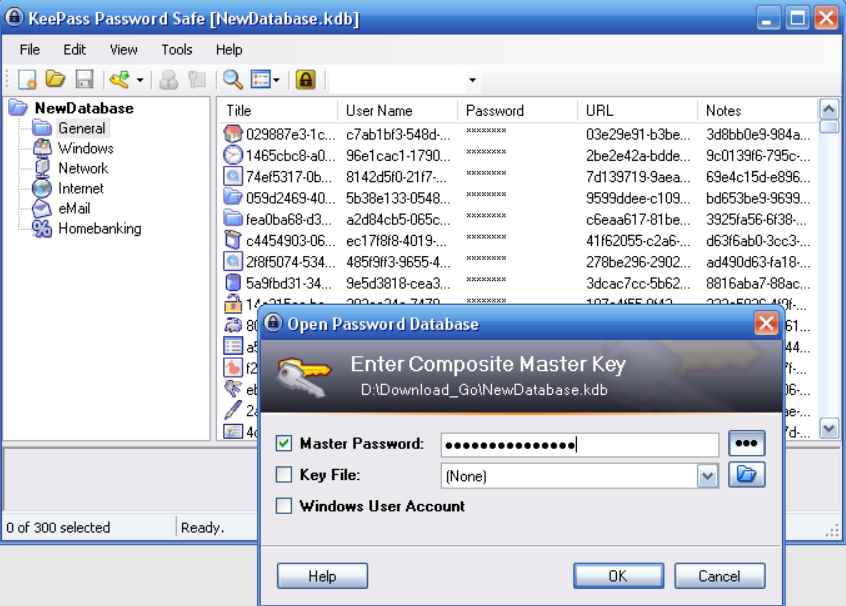

Ghost Touch un ataque que permite hackear celulares Galaxy y iPhone SE sin tocar físicamente

Los investigadores han identificado un nuevo tipo de ataque al que han dado el nombre de “Ghost Touch”. Esta nueva forma de ataque puede acceder a la pantalla de tuLEER MÁS