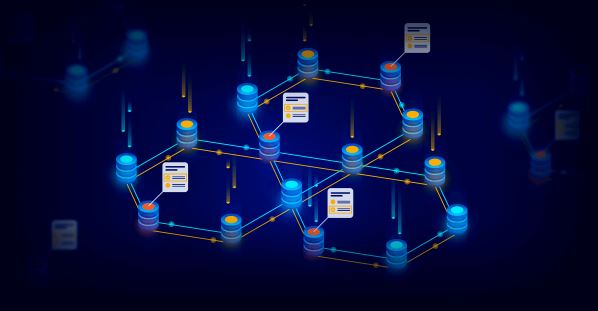

A pesar de las fallas de seguridad en sus sistemas, E.U hace historia con la primera votación vía blockchain para elección presidencial

El estado de emergencia sanitaria mundial y los avances tecnológicos han hecho que muchas actividades sean replanteadas. Reflejo de esto son las elecciones en E.U., para las que por primeraLEER MÁS