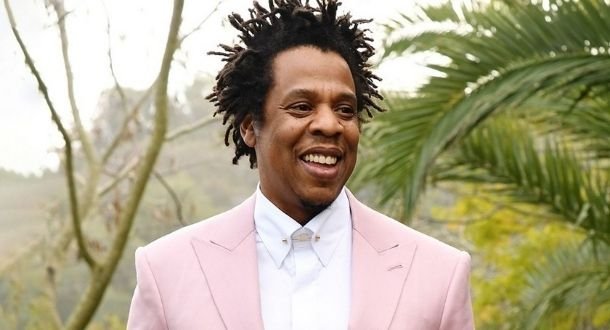

El FBI recomienda a Jay-Z eliminar sus emails ante un potencial ciberataque

Acorde a una fuente cercana al Buró Federal de Investigaciones (FBI), agentes federales recomendaron al popular músico Jay-Z eliminar sus correos electrónicos para prevenir un posible intento de hacking. SegúnLEER MÁS