El ladrón de información recientemente descubierto conocido como “RisePro” se entrega a través del servicio de descarga de malware de pago por instalación conocido como “PrivateLoader”.

RisePro es una puerta trasera que está escrita en C++ y recopila información potencialmente confidencial de las estaciones de trabajo que han sido hackeadas. Luego intenta filtrar esta información como registros.

El malware conocido como ladrón de registros (o información) es una especie de troyano que recopila datos con la intención de transmitirlos a un adversario. Las credenciales a las que se apunta a menudo son aquellas que se almacenan en los perfiles de los navegadores.

Las conocidas familias de malware Redline, Raccoon, Vidar, Metastealer, Eternity y Prynt son ejemplos de este tipo de software malicioso.

Risepro es el nombre de la última pieza de malware que roba información y la evidencia que se ha recopilado como resultado de su uso ya está en más de 2200 dentro del mercado ruso. El 9 de diciembre de 2022 el vendedor Mo####yf colocó la primera prueba en el mercado para consumo público.

La estructura que se puede ver dentro del registro es bastante comparable a la estructura que se puede ver dentro de los registros que se crearon como resultado de las acciones de otro malware.

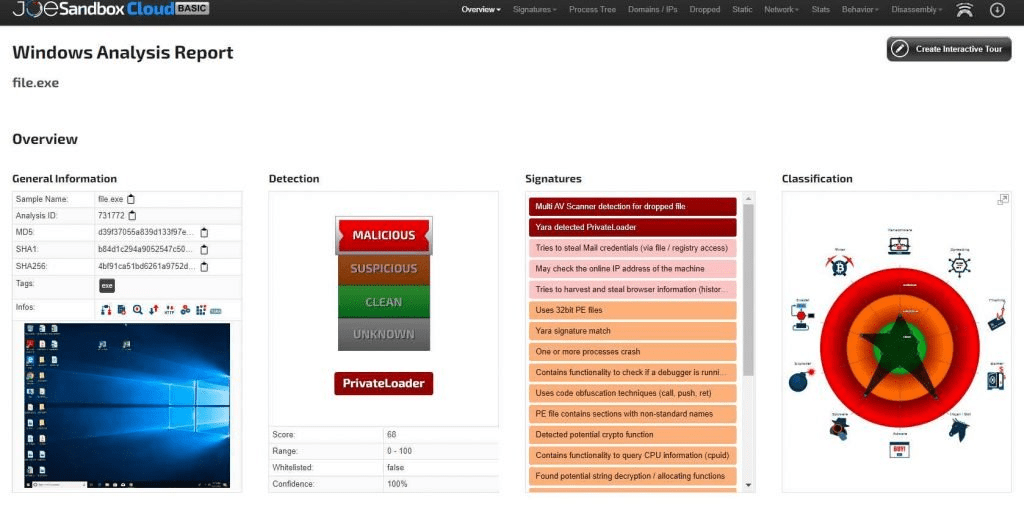

Dentro de Joe Sandbox, se ha descubierto más información sobre el virus y se puede ver en https://www.joesandbox.com/analysis/731772/1/html. El hash MD5 del software malicioso y la dirección IP del servidor de comando y control (C2) fueron las piezas de información que demostraron ser más útiles.

Según Flashpoint el software malicioso parece haber sido modelado a partir del ladrón de Vidar, un fragmento de código que ha sido objeto de investigación en muchas ocasiones en el pasado.

Vidar es una bifurcación del propio ladrón Arkei y es conocido por descargar una serie de dependencias y ajustes de configuración de su servidor de comando y control (C&C). Vidar es un tenedor del ladrón Arkei. El ladrón de información fue descifrado en 2018, y antes de eso se vieron múltiples clones del mismo. Estos clones incluían a los ladrones ‘Oski’ y ‘Mars’.

El análisis del malware revela que es muy probable que RisePro sea un clon de Vidar, ya que se vio aprovechando las dependencias de la biblioteca de enlaces dinámicos (DLL) eliminadas de la misma manera que lo hace Vidar. Por otro lado RisePro tiene características que comparte con otros ladrones de información actualmente disponibles.

Según Flashpoint Russian Market tiene una lista de más de 2000 registros que supuestamente fueron extraídos usando RisePro. Este hecho puede sugerir que el ladrón de información está ganando popularidad entre los hackers.

El malware de este tipo se actualiza con frecuencia para frustrar los sistemas antimalware que se basan en la detección de firmas. Incluso si hoy se realiza un escaneo que lo identifique esto no indica que su información no haya sido tomada el día anterior. No hay una indicación clara de la identidad del atacante o el software que se utilizó para infectar el sistema.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad