Un grupo de actores de amenazas presuntamente patrocinados por un estado nación logró atacar con éxito los sistemas de FireEye, compañía de seguridad con sede en California, E.U., así lo confirmó la la propia compañía a través de un reporte detallado. Durante el incidente, los hackers maliciosos robaron algunas herramientas de Red Team, equipo de especialistas dedicado a la investigación empleando métodos como el lanzamiento de ataques en entornos controlados.

Red Team se especializa en imitar las capacidades de ataque de los más peligrosos grupos de hacking del mundo, lo que permite a la compañía adoptar mejores mecanismos para proteger a sus clientes. A lo largo de 15 años, Red Team ha desarrollado toda clase de scripts, herramientas y métodos para mejorar la protección proporcionada a sus clientes. Por desgracia, la compañía confirmó que muchas de estas herramientas ahora están en manos de los cibercriminales.

Según el reporte, las herramientas comprometidas abarcan scripts simples para la automatización de algunos proyectos hasta marcos completos similares a CobaltStrike o Metasploit. Muchas de las herramientas usadas por Red Team ya están disponibles para la comunidad de la ciberseguridad a través de CommandoVM, la máquina virtual de código abierto de la compañía. Cabe señalar que algunas de las herramientas disponibles se usan para evadir mecanismos básicos de detección de seguridad.

Las herramientas extraídas por los hackers no contenían exploits día cero, limitándose a métodos de hacking ampliamente conocidos y documentados por otras firmas de seguridad en el mundo. Si bien la compañía descarta que estas herramientas sean de gran utilidad para los grupos de hacking, se ha confirmado que se tomarán las medidas necesarias para mitigar los riesgos potenciales derivados del ciberataque.

Hasta el momento no se han detectado incidentes de seguridad involucrando las herramientas comprometidas, aunque FireEye seguirá monitoreando cualquier posible brote criminal.

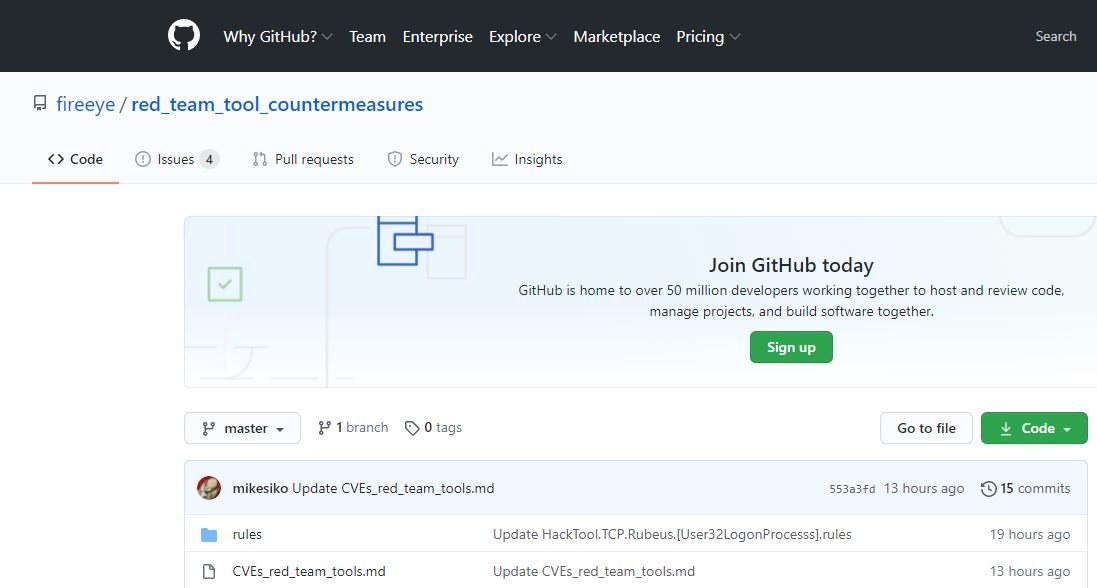

FireEye ha emitido una serie de contramedidas para ayudar a sus clientes y a la comunidad de la ciberseguridad a identificar si ha ocurrido algún incidente de seguridad involucrando las herramientas expuestas. Las recomendaciones están disponibles en el repositorio FireEye GitHub. La compañía también decidió lanzar detecciones y seguir actualizando el repositorio público con contramedidas superpuestas para indicadores de host, red y basados en archivos a medida que desarrollamos detecciones nuevas o refinamos las existentes.

Sobre el grupo de hacking responsable del ataque, aún no se han revelado detalles adicionales.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad