En una operación a cargo de la policía británica se anunció la recuperación de una base de datos utilizada por grupos cibercriminales para almacenar millones de direcciones email y contraseñas robadas a usuarios legítimas. La lista está disponible para su consulta en Have I Been Pwned, el servicio gratuito de seguimiento a incidentes de seguridad de datos.

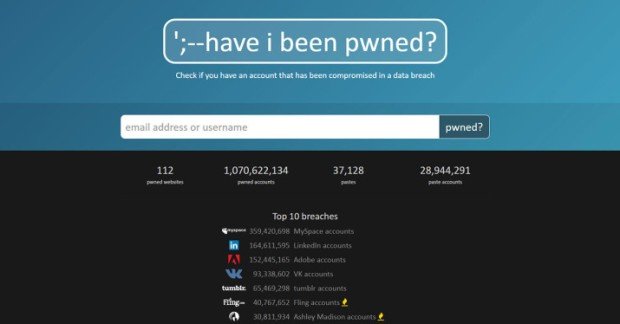

Troy Hunt, administrador de la plataforma, señala que Have I Been Pwned permite a los usuarios buscar entre millones de datos robados para verificar si su información confidencial se ha visto comprometida en algún incidente de seguridad. La más reciente función del sitio web permite a las autoridades agregar la información confiscada a los cibercriminales para que los usuarios puedan confirmar o descartar el compromiso de sus datos personales.

El experto agrega que, en adelante, agencias como el Buró Federal de Investigaciones (FBI) y la Agencia Nacional del Crimen (NCA) podrán contribuir usando los sistemas de código abierto de la plataforma, poniendo como ejemplo esta “donación” de más de 220 millones de registros comprometidos que pueden ser verificados en Have I Been Pwned, que incrementó en más de 20% sus registros almacenados para verificación de seguridad.

¿Qué pasa si encuentra sus datos en Have I Been Pwned?

Según menciona Hunt, si sus direcciones email y claves de seguridad aparecen en esta base de datos, los cibercriminales han accedido a esta información y lo mejor será restablecer sus contraseñas o dejar de usar esas direcciones email.

Chris Lewis-Evans, de la policía británica, agrega que la información compartida con Have I Been Pwned proviene del conjunto de información más grande que la NCA ha incautado de los grupos cibercriminales: “El año pasado, la NCA identificó el compromiso de una implementación en la nube operada por una organización del Reino Unido, lo que provocó que los ciberdelincuentes descargaran más de 40,000 archivos en sus servidores, equivalentes a millones de registros personales”.

Con frecuencia, el principal objetivo de los cibercriminales es obtener información confidencial, pues estos registros permiten el despliegue de campañas maliciosas posteriores, incluyendo robo de identidad, phishing y secuestro de sesiones en línea. Las cosas se ponen más fáciles para los actores de amenazas cuando los usuarios usan contraseñas fáciles de adivinar o usan la misma contraseña para múltiples plataformas en línea, por lo que lo más recomendable es mantener contraseñas seguras para cada cuenta email, plataforma de redes sociales o unidad de almacenamiento en la nube.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad