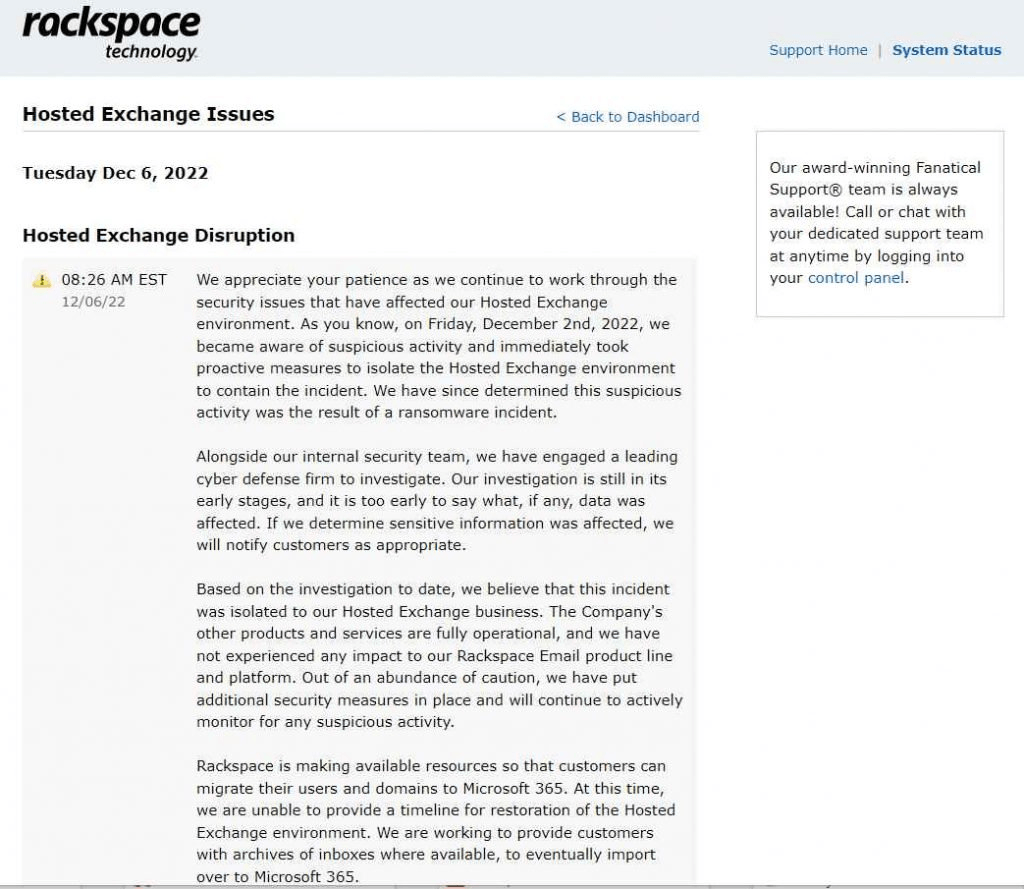

Rackspace un proveedor de servicios de computación en la nube admitió que fue víctima de un incidente de ransomware que obligó a la empresa a cerrar su entorno Hosted Exchange. Desde el viernes 2 de diciembre el servicio de Microsoft Exchange alojado proporcionado por Rackspace ha estado experimentando una variedad de problemas. El entorno afectado fue derribado por la empresa y el sábado la empresa admitió que se había producido una brecha de seguridad.

La compañía hizo el anuncio el martes por la mañana de que el comportamiento sospechoso que había causado la interrupción fue el resultado de un ataque cibernético que utilizó ransomware. Investigamos los sitios web de fugas de algunas de las pandillas de ransomware más prominentes sin embargo no mencionan a Rackspace en ninguna parte de sus sitios. Sin embargo dada la naturaleza reciente de la ocurrencia lo más probable es que los perpetradores del delito cibernético aún intenten negociar con la empresa en cuestión antes de agregarla a su sitio web y amenazar con revelar los datos robados.

Rackspace ha dicho que es demasiado pronto para determinar si se ha accedido de manera inapropiada a los datos de los clientes. Es probable que dependa de cuánto tiempo los hackers pudieron permanecer ocultos dentro de los sistemas de la empresa hasta que se descubrió la intrusión. Rackspace ha dicho que le dirían a sus clientes de la manera correcta “si determinamos que la información confidencial se vio afectada”.

“Sobre la base de la investigación que se ha llevado a cabo hasta este momento creemos que este problema se limitó a nuestro negocio de Hosted Exchange. La declaración continuó diciendo que las otras ofertas y servicios de la compañía están funcionando completamente y que la línea de productos y la plataforma de Rackspace Email no se han visto afectadas por la interrupción de ninguna manera.

Los clientes que se vieron afectados por esta interrupción de Rackspace recibieron instrucciones para migrar sus servicios de correo electrónico a Microsoft 365. Según la declaración de la compañía logró restaurar los servicios de correo electrónico para miles de clientes que usan Microsoft 365.

Los investigadores de seguridad cibernética especulan que el evento puede haber incluido la explotación de vulnerabilidades en Microsoft Exchange enumeradas como CVE-2022-41040 y CVE-2022-41082 denominadas en conjunto como ProxyNotShell.

A fines del mes de septiembre, una organización de seguridad cibernética vietnamita descubrió ProxyNotShell mientras observaba que se abusaba de la vulnerabilidad en el campo. Microsoft ha reconocido la vulnerabilidad y ha establecido una conexión entre ella y una organización de hackers patrocinada por el estado.

El gigante de TI se movió rápidamente para difundir las mitigaciones, pero los especialistas demostraron que era fácil sortearlas. Noviembre fue el único mes en el que Microsoft emitió correcciones.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad