Después de más de medio año de pruebas de seguridad en el código fuente de Mercedes-Benz, investigadores de seguridad de Tencent Security encontraron al menos cinco fallas críticas en los sistemas informáticos y de entretenimiento de la prestigiosa compañía fabricante de automóviles. Acorde al reporte, las fallas fueron encontradas en Mercedes-Benz User Experience (MBUX), sistema lanzado a finales de 2018 para los vehículos clase A.

Los expertos identificaron estas vulnerabilidades como CVE-2021-23906, CVE-2021-23907, CVE-2021-23908, CVE-2021-23909 y CVE-2021-23910, y aseguran que su explotación permite a los actores de amenazas tomar control remoto de algunas funciones de los autos con este sistema, aunque no comprometen sus características físicas como los frenos o el sistema de dirección.

En esta investigación también se abordó el T-Box de Mercedes-Benz, el cual pudo ser explotado con éxito en circunstancias determinadas que son perfectamente aplicables a escenarios reales.

Los investigadores también descubrieron el uso de un kernel de Linux obsoleto y que es muy vulnerable a determinados ataques, además de la severa exposición del sistema a través del motor JavaScript de su propio navegador web y la potencial explotación de algunas fallas en el chip WiFi, la pila Bluetooth y las funciones USB de MBUX.

Entre las posibles consecuencias de la explotación de estas fallas se encuentran escenarios de desbordamiento de montón, filtraciones de memoria y la posible ejecución de código remoto, además de la posibilidad de configurar un shell remoto usando una falla en el navegador de MBUX.

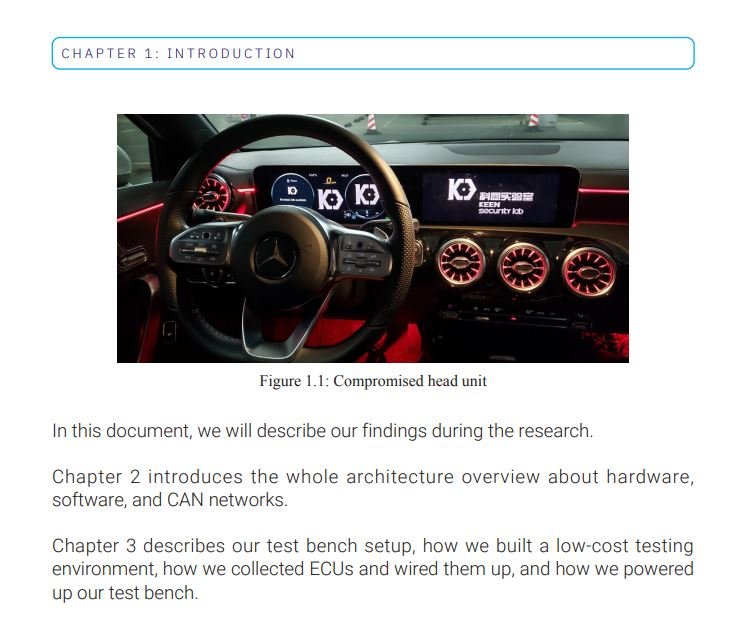

Durante las pruebas los actores de amenazas realizaron el compromiso inicial empleando un shell web persistente con privilegios root, lo que les permitió desbloquear funciones específicas en el auto, incluyendo la protección antirrobo, además de instalar un backdoor persistente en el sistema objetivo. Enviando mensajes CAN especialmente diseñados, los investigadores también pudieron controlar los sistemas de luces, aire acondicionado e incluso controlar los asientos del auto, aunque como se menciona anteriormente, estos ataques no permiten tomar control del vehículo.

Por otra parte, los escenarios de ataque apuntando al T-Box incluyen el abuso del chip WiFi incluido en el sistema, además del chip STA8090 que funciona como receptor IC, el bus CAN e incluso la conexión LTE, basada en tecnología de Huawei.

Los expertos también describieron algunos tipos de ataque probados contra este sistema pero que no resultaron en escenarios maliciosos. El reporte ya ha sido presentado a Daimler, compañía propietaria de Mercedes-Benz, y se espera que las implementaciones de T-Box y MBUX afectadas ya hayan sido actualizadas.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad