La firma de ciberseguridad FireEye ha lanzado una nueva herramienta de código abierto llamada CAPA, que proporciona a los usuarios un marco de trabajo dedicado al análisis de programas potencialmente maliciosos, mencionan especialistas en ingeniería inversa de software.

Al usar CAPA, los investigadores podrán codificar, reconocer y compartir información sobre el comportamiento de múltiples variantes de malware, formando una de las mayores bases de datos con información sobre ingeniería inversa, lo que ayudará a prever las funciones de variantes de malware sin identificar previamente. A continuación abordaremos algunos de los aspectos más importantes de CAPA, que ya está disponible para los usuarios interesados.

Si bien cualquier investigador forense puede entender rápidamente el funcionamiento en general de un archivo, hay elementos que escapan de la vista de los expertos. Para saber si un programa es malicioso, entender su funcionamiento durante un ataque o determinar las intenciones de los desarrolladores se requieren mayores habilidades en ingeniería inversa de software.

Mientras que los analistas menos especializados tienen problemas en este punto de una investigación, un experto en malware podrá realizar clasificaciones de binarios desconocidos en poco tiempo, facilitando la obtención de pistas sobre la variante de malware analizada, elemento fundamental para guiar la investigación con rumbo exitoso. Por desgracia, las herramientas de análisis tradicionales (visores de cadenas/FLOSS) dejan mucho que desear, forzando a los usuarios a obtener información por otros métodos.

Es necesario recordar que el análisis de malware es una labor compleja, pues en ocasiones los elementos más importantes en una variante no identificada se ocultan a través de un binario que podría incluir miles de funciones, sin mencionar que la ingeniería inversa de software evoluciona a cada momento, por lo que la curva de aprendizaje se extiende a niveles insospechados. Por ello, los investigadores requieren acumular conocimiento en múltiples niveles y conceptos, incluyendo información sobre los componentes internos de un sistema operativo.

Esto no debe dejar sin entusiasmo a los interesados en el análisis de malware, pues con suficiente estudio y práctica es posible reconocer las capacidades más importantes y menos evidentes en un programa malicioso, tomando en cuenta patrones repetitivos de llamadas API, cadenas, entre otros elementos. Al emplear CAPA, los expertos pueden automatizar la obtención de información relevante para la investigación, reduciendo las cargas de trabajo de forma considerable.

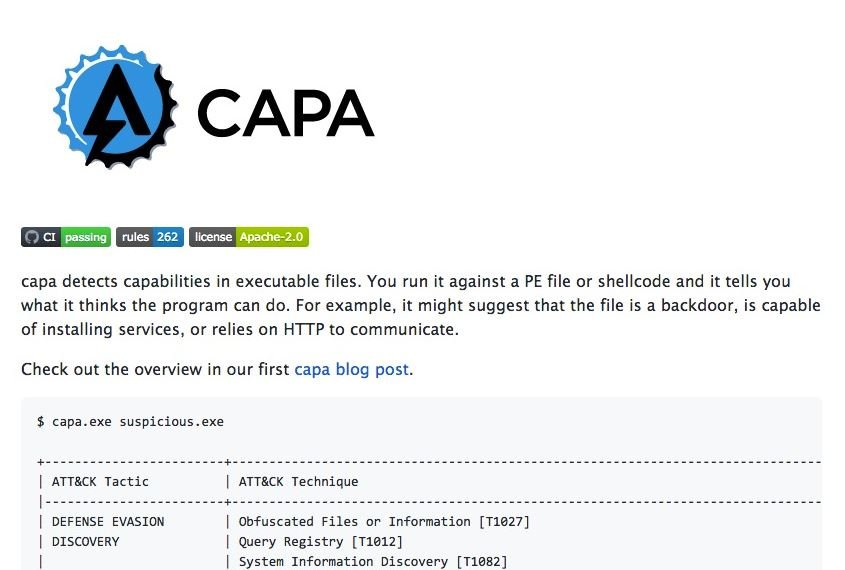

CAPA proporciona a los usuarios un método único, aunque capaz de adaptarse, para la codificación de conocimiento sobre variantes de malware, con el fin de ponerlo a disposición de la comunidad de la ciberseguridad. Al ejecutar CAPA, la herramienta reconocerá algunas características y patrones del mismo modo que lo harían los mejores analistas de malware, algo fundamental para investigaciones posteriores.

Un ejemplo de esto puede verse cuando CAPA reconoce la capacidad de comunicación HTTP sin cifrar en el software analizado; para CAPA, este es un indicador de paso a los registros de proxy u otros rastreos de red.

Los desarrolladores de CAPA consideran que la comunidad de la ciberseguridad requiere de la creación de herramientas como esta para avanzar de forma considerable en el combate a las más sofisticadas variantes de malware. Sin importar el nivel de experiencia del investigador, CAPA contiene más de una década de conocimientos y experiencia sobre las capacidades de los más peligrosos programas creados por los hackers, facilitando el combate a las más amenazadoras prácticas cibercriminales. CAPA está disponible en el siguiente enlace.

Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática, se recomienda ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad