La ingeniería social es una técnica para conseguir que un usuario ingrese credenciales de inicio de sesión en páginas web maliciosas mediante la interacción con usuarios regulares de equipos de cómputo. Acorde a especialistas en ethical hacking del Instituto Internacional de Seguridad Cibernética (IICS), la ingeniería social es ampliamente utilizada debido al poco conocimiento de medidas de seguridad básicas; la mayoría de los ciberataques emplean ingeniería social en alguna medida.

Una de las plataformas más empleadas para desplegar campañas de ingeniería social es el correo electrónico; a continuación le mostraremos cómo crear emails falsos para phishing en cuestión de minutos.

- Para las pruebas utilizaremos Kali Linux 2019.1 amd64

Instalación

- Para clonar, ir a: git clone https://github.com/Dionach/PhEmail.git

root@kali:~/Downloads# git clone https://github.com/Dionach/PhEmail.git

Cloning into 'PhEmail'…

remote: Enumerating objects: 88, done.

remote: Total 88 (delta 0), reused 0 (delta 0), pack-reused 88

Unpacking objects: 100% (88/88), done.

- Escriba cd PhEmail

root@kali:~/Downloads# cd PhEmail/

- Escriba ./phemail.py

root@kali:~/Downloads/PhEmail# ./phemail.py

PHishing EMAIL tool v0.13

Usage: phemail.py [-e ] [-m ] [-f ] [-r ] [-s ] [-b ]

-e emails: File containing list of emails (Default: emails.txt)

-f from_address: Source email address displayed in FROM field of the email (Default: Name Surname name_surname@example.com)

-r reply_address: Actual email address used to send the emails in case that people reply to the email (Default: Name Surname name_surname@example.com)

-s subject: Subject of the email (Default: Newsletter)

-b body: Body of the email (Default: body.txt)

-p pages: Specifies number of results pages searched (Default: 10 pages)

-v verbose: Verbose Mode (Default: false)

Uso de PHEmail

- Después de iniciar PHEmail, puede reunir sus direcciones de correo electrónico para enviar correos de phishing

- Escriba ./phemail.py -S google -d example.com -F 1 -p 12

- -S se utiliza para enviar consultas en cualquier motor de búsqueda. Durante estas pruebas hemos usado Google

- -d se utiliza para reunir el dominio de las direcciones email. NOTA: Por seguridad del dominio probado, hemos cambiado el nombre de dominio original. La lista generada anteriormente se utiliza en el envío de emails de phishing

- -F se utiliza en el formato de direcciones email. A medida que la herramienta recopila correos electrónicos de Internet utilizando el motor de búsqueda, esta opción recopilará las direcciones de correo electrónico en formato nombreapellido@servicioemail.com

- -p se utiliza para especificar el número de direcciones de correo que se recuperarán del dominio de destino. Aquí se buscarán 12 direcciones de correo

root@kali:~/Downloads/PhEmail# ./phemail.py -S google -d example.com -F 1 -p 12

Gathering emails for domain: example.com

Google Query: example

./phemail.py:281: UserWarning: No parser was explicitly specified, so I'm using the best available HTML parser for this system ("lxml"). This usually isn't a problem, but if you run this code on another system, or in a different virtual environment, it may use a different parser and behave differently.

The code that caused this warning is on line 281 of the file ./phemail.py. To get rid of this warning, pass the additional argument 'features="lxml"' to the BeautifulSoup constructor.

html = BeautifulSoup(data)

100%

agus.kurniawan@example.com

anders.liliegren@example.com

andrea.wiseman@example.com

andrew.cavallaro@example.com

anna.faoagali@example.com

antonette.sullivan@example.com

ashfaq-ahmad.jan@example.com

ayman-al.maaraf@example.com

bernadette.oulton@example.com

bobby-esther.mak@example.com

carolyn.riley@example.com

danny.wilson@example.com

dinesh-varma.indukuri@example.com

doctor.example@example.com

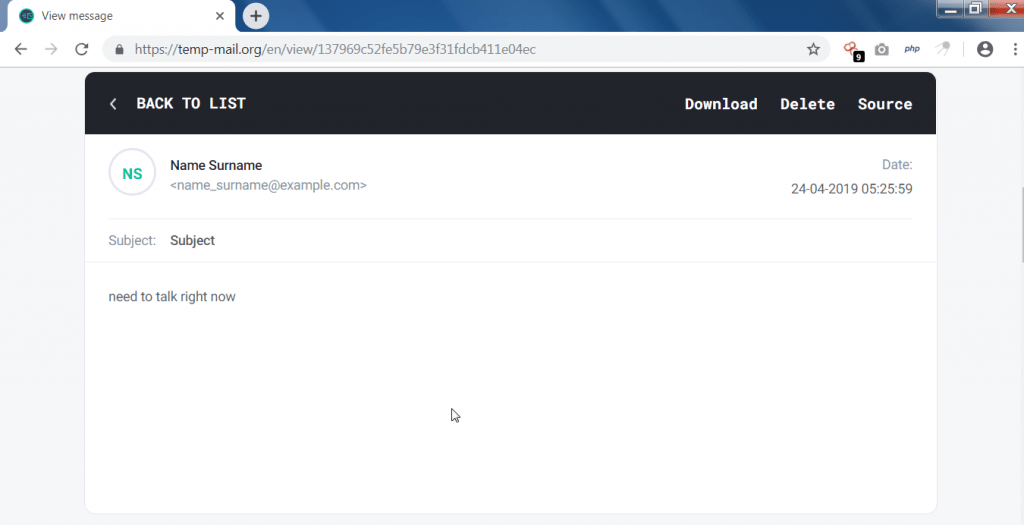

- Para las pruebas hemos utilizado la identificación de correo temporal de https://temp-mail.org/en

- Agregue el correo temporal en emails.txt

root@kali:~/Downloads/PhEmail# nano emails.txt

GNU nano 3.2 emails.txt

halevedopo@direct-mail.info

- Guarde el archivo, presione Ctrl+X; luego presione Mayus y presione enter

- Escriba nano body.txt para crear el cuerpo del correo electrónico de phishing. Escribir texto que se mostrará en el correo electrónico de phishing

root@kali:~/Downloads/PhEmail# nano body.txt

GNU nano 3.2 body.txt

need to talk right now

- Guarde el archivo, presione Ctrl + X Luego presione Mayús + y presione enter

- Escriba ./phemail.py -e emails.txt -f “Name Surname name_surname@example.com” -r “Name Surname name_surname@example.com” -s “Subject” -b body.txt

- -e se utiliza para dar una lista de identificadores de correo electrónico

- -f es from_address: dirección de correo electrónico de origen que se muestra en el campo FROM del correo electrónico

- -r es reply_address: dirección de correo electrónico real utilizada para enviar los correos electrónicos en caso de que las personas respondan

- -s se utiliza para escribir asunto del correo electrónico

- -b se utiliza para escribir el cuerpo del mensaje

root@kali:~/Downloads/PhEmail# ./phemail.py -e emails.txt -f "Name Surname name_surname@example.com" -r "Name Surname name_surname@example.com" -s "Subject" -b body.txt

Domain: direct-mail.info

SMTP server: mail.direct-mail.info

./phemail.py:115: UserWarning: No parser was explicitly specified, so I'm using the best available HTML parser for this system ("lxml"). This usually isn't a problem, but if you run this code on another system, or in a different virtual environment, it may use a different parser and behave differently.

The code that caused this warning is on line 115 of the file ./phemail.py. To get rid of this warning, pass the additional argument 'features="lxml"' to the BeautifulSoup constructor.

html = BeautifulSoup(body)

Sent to halevedopo@direct-mail.info

Domain: outlook.com

- La consulta anterior ha enviado el enlace de phishing a la dirección de correo del objetivo. El mismo resultado se muestra en el curso de ethical hacking del Instituto Internacional de Seguridad Cibernética (IICS)

- A continuación se muestra el buzón de correo de prueba

- El correo de phishing ha sido recibido por las direcciones anteriores

Analizando el encabezado temporal del correo

- Al abrir el encabezado de correo electrónico del correo temporal, muestra la misma dirección de correo electrónico

Received: from 127.0.0.1

by node3 (Haraka/2.8.16) with ESMTP id 5055F1D0-04FF-4831-B67F-CC4EA11CFE35.1

envelope-from name_surname@example.com;

Wed, 24 Apr 2019 11:55:34 +0000

Content-Type: multipart/related;

boundary="===============1127976200482479669=="

MIME-Version: 1.0

from: Name Surname name_surname@example.com

subject: Subject

reply-to: Name Surname name_surname@example.com

to: josotese@emailapps.info

This is a multi-part message in MIME format.

--===============1127976200482479669==

Content-Type: multipart/alternative;

boundary="===============1585715368107923823=="

MIME-Version: 1.0

--===============1585715368107923823==

Content-Type: text/plain; charset="us-ascii"

MIME-Version: 1.0

Content-Transfer-Encoding: 7bit

This is the alternative plain text message.

--===============1585715368107923823==

Content-Type: text/html; charset="us-ascii"

MIME-Version: 1.0

Content-Transfer-Encoding: 7bit

need to talk right now

--===============1585715368107923823==--

--===============1127976200482479669==--

- Arriba muestra la misma ID de correo electrónico en el campo de remitente y destinatario

Seguimiento de ID de correo electrónico

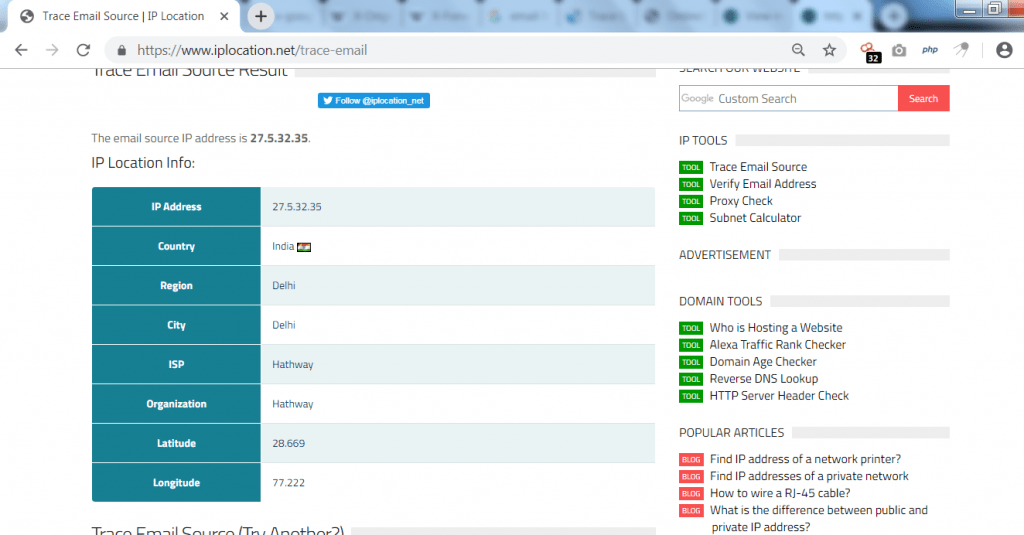

- Además, hemos rastreado el encabezado anterior utilizando el rastreador de correo electrónico en línea. Vaya a: https://www.iplocation.net/trace-email

El rastreador email ha encontrado la ubicación desde donde se ha enviado el correo

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad