Los equipos de seguridad de Zoom Video Communications anunciaron la corrección de diversas vulnerabilidades en sus soluciones locales para videoconferencia y otros productos, incluyendo Zoom Meeting Connector Controller, Zoom Virtual Room Connector y Zoom Recording Connector, entre otros.

Egor Dimitrenko, de Positive Technologies, menciona que la explotación exitosa de las fallas detectadas habría permitido a los actores de amenazas inyectar comandos maliciosos para escalar sus privilegios en los sistemas afectados. Cabe recordar que la plataforma de videoconferencias Zoom es una de las más utilizadas en la actualidad, abarcando más del 40% del mercado actual.

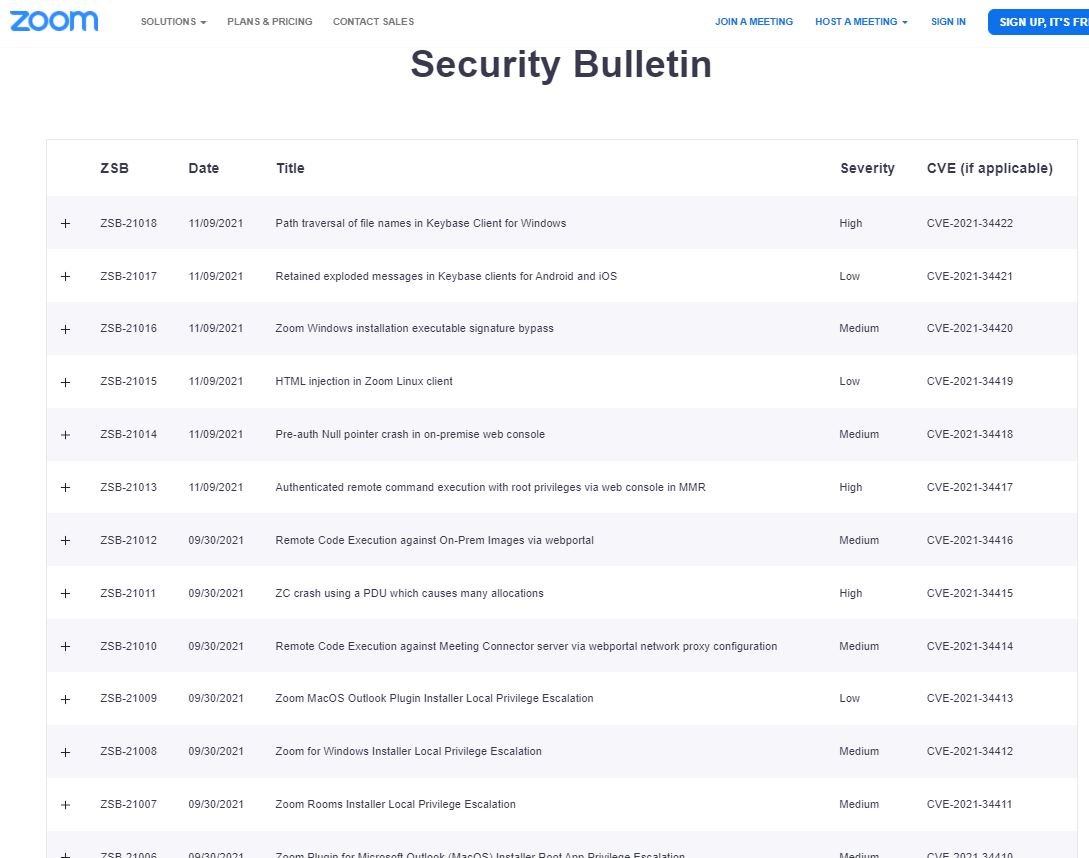

Los expertos señalan que la inyección de código malicioso es posible gracias a la explotación de CVE-2021-34414, una vulnerabilidad en los productos de Zoom que recibió un puntaje de 7.2/10 según el Common Vulnerability Scoring System (CVSS).

Según el reporte, la falla reside en las siguientes implementaciones:

- Zoom Meeting Connector Controller hasta la versión 4.6.348.20201217

- Zoom Meeting Connector MMR hasta la versión 4.6.348.20201217

- Zoom Recording Connector hasta la versión 3.8.42.20200905

- Zoom Virtual Room Connector hasta la versión 4.4.6620.20201110

- Zoom Virtual Room Connector Load Balancer anterior a la versión 2.5.5495.20210326

La segunda vulnerabilidad, identificada como CVE-2021-34415, recibió un puntaje CVSS de 7.5/10 y su explotación exitosa podría generar fallas severas en el sistema afectado. La vulnerabilidad reside en Zoom On-Permise Meeting Connnector Controller y ha sido actualizada para la versión 4.6.358.20210205.

Finalmente, los expertos descubrieron que CVE-2021-34416 podría facilitar algunos escenarios de riesgo mediante la inyección de comandos determinados. La falla recibió un puntaje CVSS de 5.5/10 y reside en las siguientes implementaciones:

- Zoom Meeting Connector hasta la versión 4.6.360.20210325

- Zoom Meeting Connector MMR hasta la versión 4.6.360.20210325

- Zoom Recording Connector hasta la versión 3.8.42.20200905

- Zoom Virtual Room Connector hasta la versión 4.4.6620.20201110

- Zoom Virtual Room Connector Load Balancer anterior a la versión 2.5.5495.20210326

Dimitrenko cree que estas fallas existen debido a la falta de verificación adecuada en los datos ingresados por los usuarios: “Con frecuencia se encuentran esta clase de fallas en aplicaciones a las que se han delegado tareas de administración del servidor. Estos errores podrían tener consecuencias críticas y, en la mayoría de los casos, hace que los actores de amenazas obtengan un control total sobre la infraestructura de la red comprometida”, agrega.

Dadas las características de las aplicaciones afectadas, lo mejor será esperar a que la compañía emita los parches de seguridad necesarios para mitigar la explotación de estas fallas. Zoom no agregó más detalles sobre las fallas reportadas, pero recomienda a los usuarios de implementaciones afectadas actualizar a la brevedad.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad