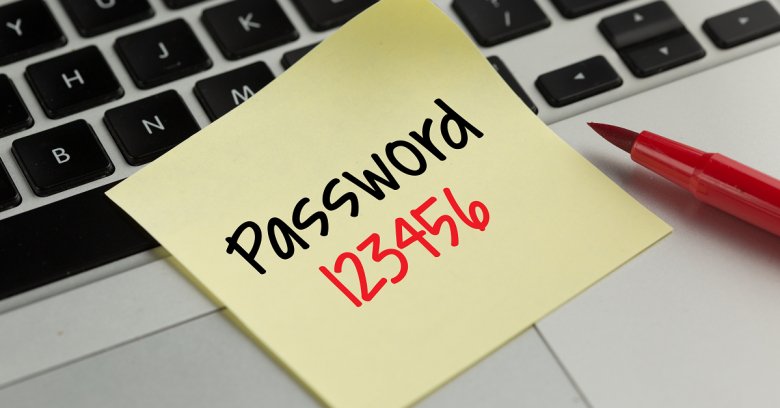

Cambie su contraseña de Facebook y use autenticación multi factor; recomendación de expertos

Cambie su contraseña de Facebook y acostúmbrese al uso de la autenticación multi factor; estos son los principales consejos que el autor del libro ‘Cómo hackear desde cero’ puede darLEER MÁS