Los beneficios de unirse a un club en particular sobre otros se destacan en los programas de recompensas de viajes como los que ofrecen las aerolíneas y los hoteles. Sin embargo, la arquitectura digital de varios de estos programas, incluidos Delta SkyMiles, United MileagePlus, Hilton Honors y Marriott Bonvoy, se basa en la misma plataforma detrás de escena. El backend fue desarrollado por Points, una empresa que se especializa en el comercio de lealtad y ofrece un conjunto de servicios, uno de los cuales es una amplia interfaz de programación de aplicaciones (API). Entre los meses de marzo y mayo de 2023 se recibieron reportes de points.com con fallas de seguridad. Esta información sobre las vulnerabilidades en la API de Points.com fue hecha pública por un grupo de expertos en ciberseguridad el 3 de agosto de 2023, junto con la detalles técnicos de su ataque.

Los atacantes tendrían acceso a información confidencial de cuentas de clientes, la capacidad de transferir puntos de cuentas de clientes y obtener acceso no autorizado a un sitio web de administrador mundial utilizando estas vulnerabilidades declaradas. Points.com es la empresa que maneja el almacenamiento y procesamiento de puntos de recompensa para el gran mayoría de los principales programas de fidelización de hoteles y aerolíneas.

Entre los meses de marzo y mayo, los investigadores, bajo los nombres de Ian Carroll, Shubham Shah y Sam Curry, revelaron una serie de vulnerabilidades a Points.com y, desde entonces, se han solucionado todos los problemas.

Una llamada HTTP no autenticada a una API interna fue la vulnerabilidad inicial que descubrieron e informaron el 7 de marzo de 2023. Si un atacante hubiera explotado esta falla, habría podido consultar datos de 22 millones de clientes”. Los datos contenidos en los registros incluía números parciales de tarjetas de crédito, domicilios particulares, direcciones de correo electrónico, números de teléfono, números de puntos de recompensa, tokens de autorización de clientes y varios detalles de transacciones”, dijo Sam Curry, investigador en el campo de la ciberseguridad. “Los datos también incluyeron detalles de transacciones misceláneas”.

La omisión de permisos fue la segunda vulnerabilidad que descubrieron y divulgaron el 7 de marzo de 2023.

Información sobre la vida privada de los clientes hecha pública. A través del uso indebido de una interfaz de programación de aplicaciones (API), sería posible que un adversario robara los puntos de recompensa de la aerolínea de otros clientes al saber solo su apellido y el número de puntos de recompensa.

La tercera vulnerabilidad que revelaron el 2 de mayo de 2023 fue un problema de filtrado de credenciales de inquilinos en un punto final alojado por el programa Virgin Rewards. Esta vulnerabilidad brinda a los atacantes la capacidad de firmar solicitudes de API en nombre de Virgin Airways (agregar o eliminar puntos de recompensa, acceder a cuentas de clientes, modificar la configuración del programa de recompensas, etc.). Esta vulnerabilidad se descubrió en un punto final alojado por el programa Virgin Rewards.

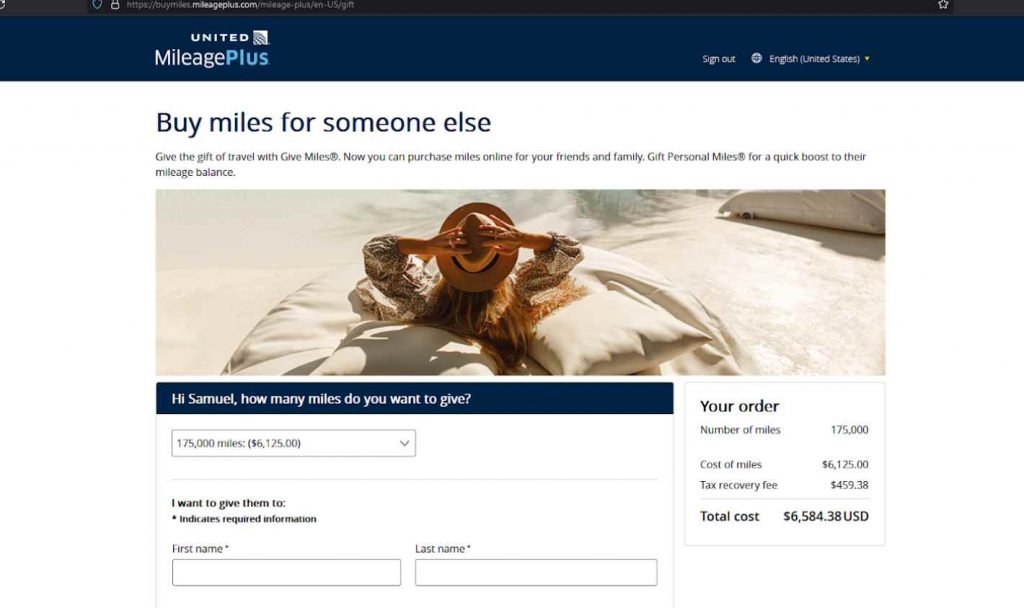

El 29 de abril de 2023 descubrieron la cuarta vulnerabilidad, que estaba presente particularmente en United Airlines. Esta falla permitió a un atacante producir un token de autorización para cualquier usuario con solo conocer el número de recompensa y el apellido del usuario.

El atacante puede proporcionar un token de autorización.

Debido a esta vulnerabilidad, un atacante podría ejecutar acciones como transferirse millas a sí mismo y autenticarse como miembro en varias aplicaciones relacionadas con MileagePlus, que incluso podrían incluir el panel del administrador de MileagePlus. La vulnerabilidad más reciente que descubrieron fue el 2 de mayo. , 2023, y permitió que un atacante adquiriera acceso completo a la interfaz de administración de globalpoints.com, así como al panel de administración de la billetera de lealtad.

Un adversario puede abusar de este acceso para revocar las credenciales del programa de recompensas ya establecidas y deshabilitar temporalmente la funcionalidad de recompensas de las aerolíneas.

El personal de points.com reconoció cada problema dentro de una hora de haberlos recibido, lo que demuestra la prontitud con la que reaccionaron después de ser informados de las vulnerabilidades.

Inmediatamente retiraron los sitios web afectados para realizar exámenes en profundidad y, posteriormente, repararon todas las fallas que se descubrieron. Según el equipo de Sam Curry, “todas las vulnerabilidades que se informaron se han remediado desde entonces”.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad