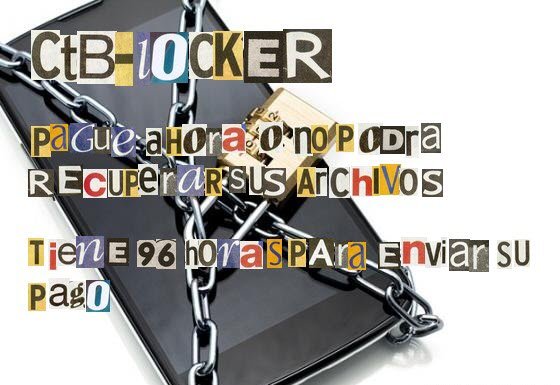

Malas prácticas de usuarios contribuyen con la ciberdelincuencia

La descarga indiscriminada de sitios comprometidos con spam o software malicioso, así como el ingreso a publicidad engañosa, son elementos que contribuyen al despliegue de ataques informáticos, aseguró el directorLEER MÁS