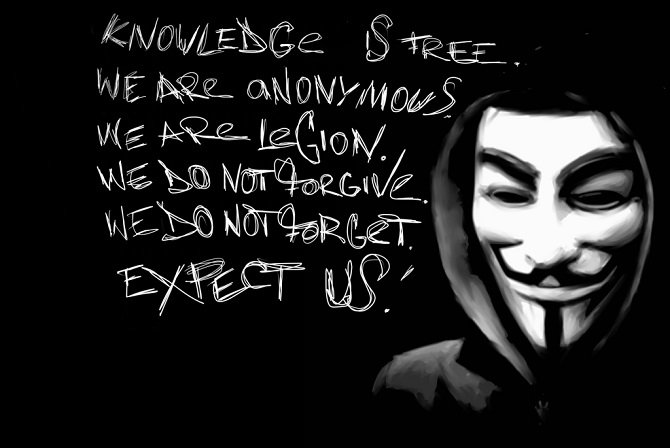

Hackers atacan Twitter de Newsweek y amenazan a familia Obama

Esta particular instrución está siendo investigada por el FBI”, declaró el portavoz de la Casa Blanca, Josh Earnest, en su rueda de prensa diaria. El funcionario precisó no tener “ningúnLEER MÁS