¿Las tarjetas SIM siguen siendo seguras? Así lo afirman a pesar del hackeo de la NSA

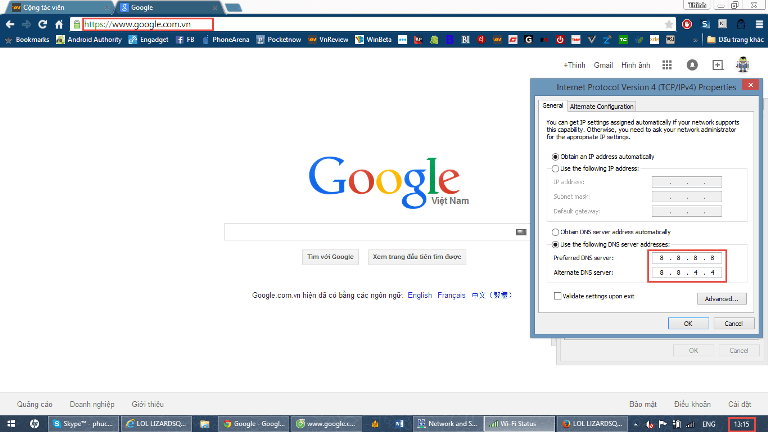

Durante los últimos días hemos conocido diversos problemas con la seguridad de los smartphones, aunque el más llamativo fue el referente a las tarjetas SIM, y es que la NSALEER MÁS