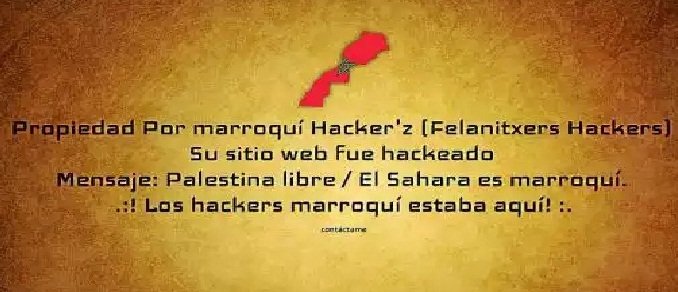

Hackean el foro de Minecraft Pocket Edition

Los videojuegos y sus usuarios se han convertido en las nuevas víctimas de losciberdelincuentes. Además de utilizar versiones falsas o parches para distribuirmalware y estafas, también se están centrando enLEER MÁS