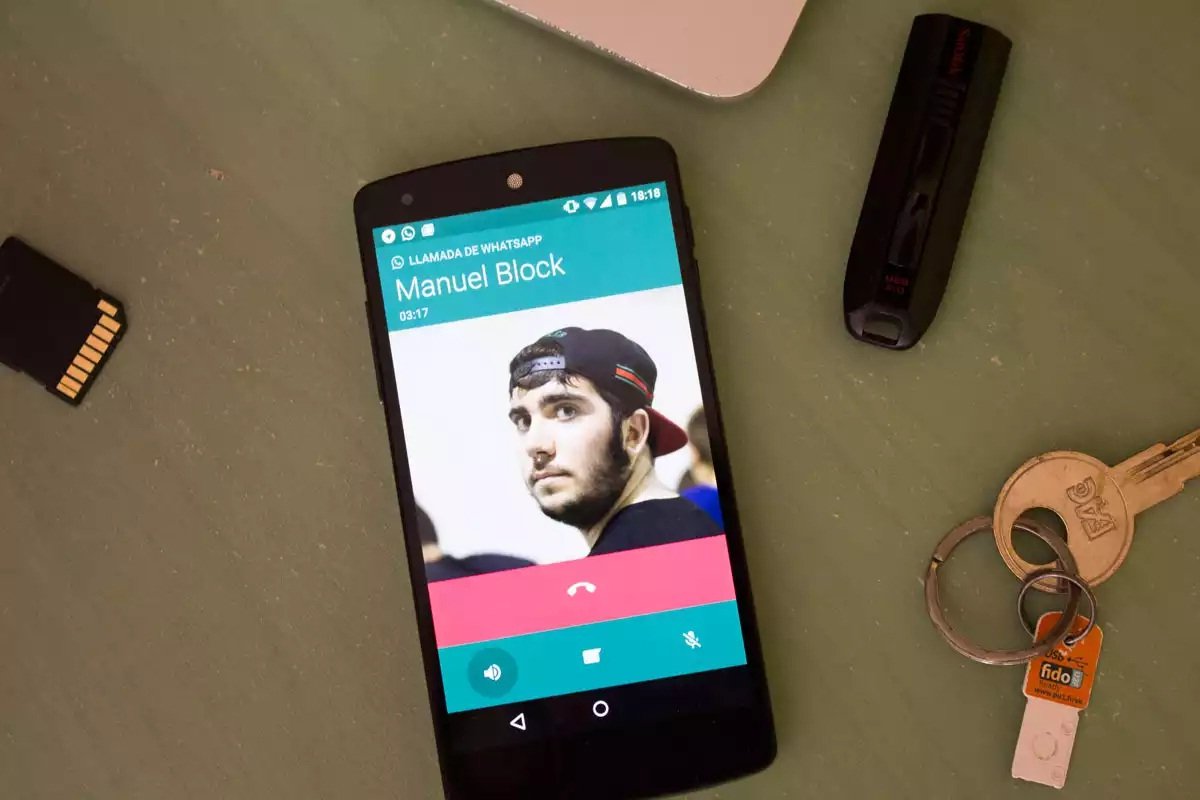

Estas son las nuevas opciones y funciones de WhatsApp

Parece que los últimos rumores sobre nuevas funciones en WhatsApp se han terminado de confirmar en la última versión beta de la popular aplicación. Los responsables de WhatsApp han lanzadoLEER MÁS