Vulnerabilidad de Chrome compromete la seguridad de Android

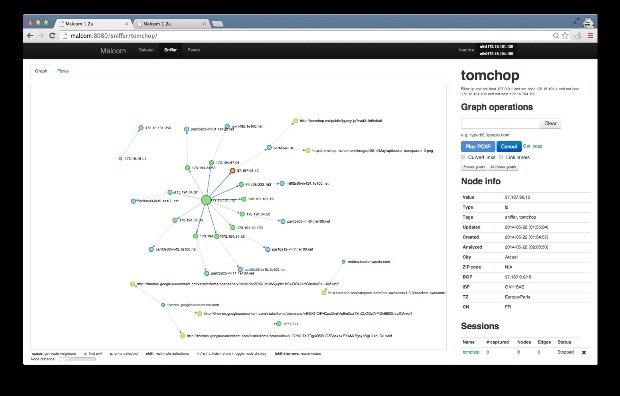

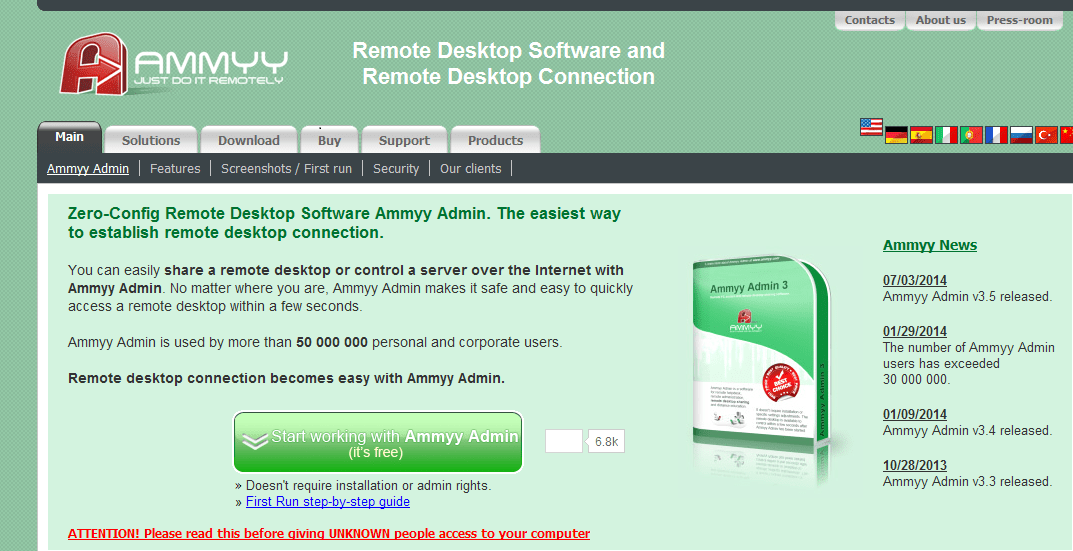

Guang Gong, investigador de Quihoo 360, ha descubierto un exploit en Chrome que podría destruir la mayoría de dispositivos Android. Basta con que la víctima visite una web infectada y éstaLEER MÁS