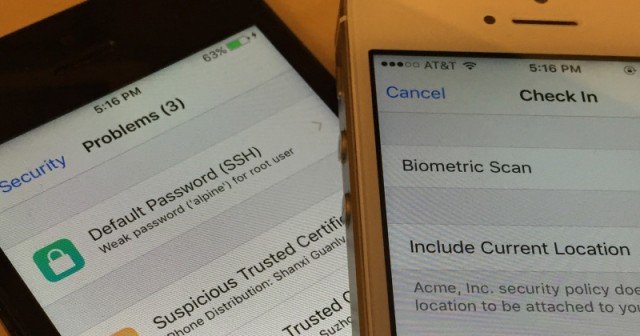

Expertos en Jailbreak trabajan en una herramienta de seguridad de iOS

Desde hace unos cinco años equipos de hackers, desarrolladores y programadores han trabajado a destajo para ofrecer nuevos tweaks, prestaciones y funciones a los usuarios de iOS a través del jailbreak.LEER MÁS