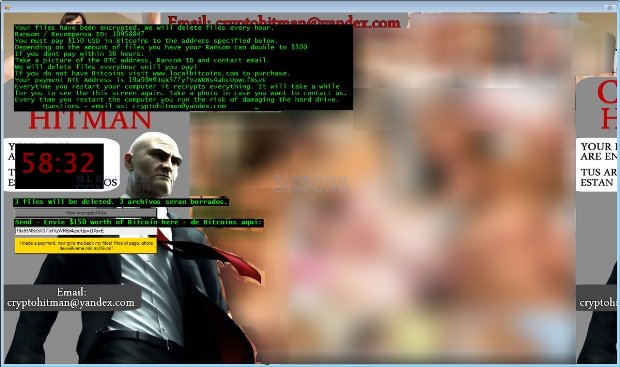

El ransomware Locky se propaga ahora en falso e-mail de Correos

Tal y como venimos comprobando desde hace meses, el ransomware se ha convertido en una amenaza muy activa, donde vemos variantes nuevas aparecer prácticamente todas las semanas. Muchas de estasLEER MÁS