Se trata sin lugar a dudas de una de las botnet más conocidas y que han sobrevivido al paso de los años. Conocida también como Gamarue, Andromeda ha sabido renovarse poco a poco y ahora varias firmas de seguridad han tenido la posibilidad de analizarla y descubrir las entrañas de una de las más conocidas (como ya hemos apuntado) y una de las de mayor tamaño.

Tal y como podéis imaginar, para que un equipo forme parte de una de estas redes en primer lugar se debe realizar la descarga de un software que se encargue de dicha tarea. Correos electrónicos spam, páginas web o mensajes en redes sociales han sido durante los últimos años las vías de difusión, algo que ya no funciona debido al conocimiento que poseen los usuarios sobre las amenazas informáticas y la forma de distribuirse. Por este motivo, los responsables de la botnet se han visto obligados a renovarse y a buscar otra vía.

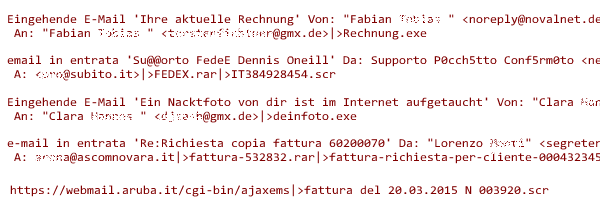

En la actualidad los propietarios de esta red buscan de alguna forma coaccionar a los usuarios y que visualicen y descarguen el contenido informándoles de una fuga de datos inexistente en su equipo que se ha saldado con la publicación de imágenes y documentos. Y es que cualquier cosa es válida para que el usuario descargue el ejecutable y convertir al equipo en un miembro más de una de las botnet más longevas.

La otra opción que se ha detectado en los últimos días es la utilización de Nuclear exploit para realizar la descarga del mismo archivo ejecutable contenido en los correos electrónicos.

Andromeda y cómo sobrevivir al paso del tiempo

Seguro que muchos estaréis pensando que está bien sobrevivir al paso de los años utilizando otras formas de distribución, pero esto es insuficiente para mantener operativa la botnet. Por este motivo, los propietarios desarrollan complementos que se instalan en los equipos y permiten su actualización o el aumento de las funciones existentes en un primer momento.

A pesar de todo, y tal y como se puede imaginar, su longevidad juega en su contra, provocando que hoy en día casi la totalidad de las herramientas de seguridad gratuitas y de pago sean capaces de realizar su detección de forma eficaz y proceder a su eliminación sin ningún tipo de problema.

¿Para qué infectar los equipos?

La finalidad de esta botnet es muy variada, pero uno de los trucos que la ha permitido resistir al paso del tiempo es su alquiler para finalidades muy diversas, como por ejemplo la distribución de camapñas spam o bien la realización de ataques de denegación de servicios.

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad