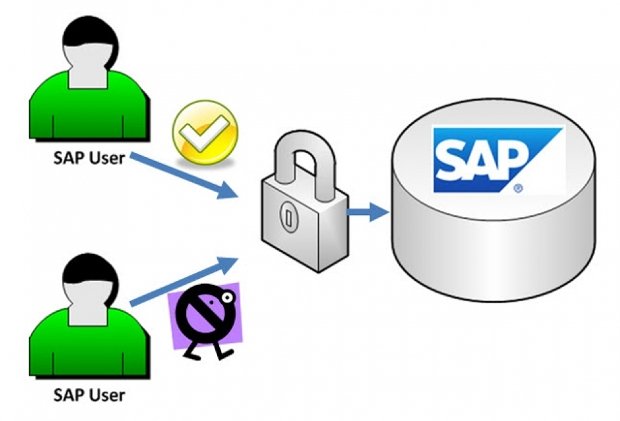

Vulnerabilidad detectada hace seis años aún afecta a usuarios de sitemas SAP

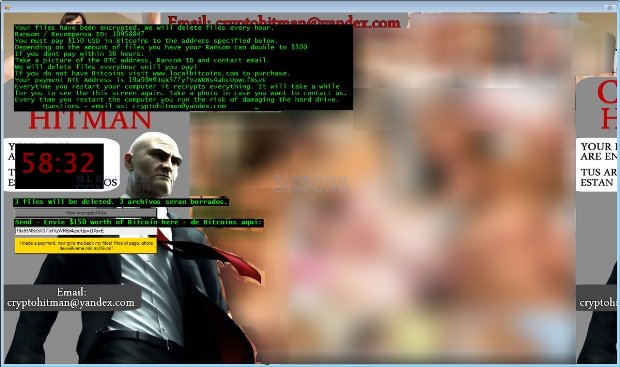

US-CERT publicó primera alerta por vulnerabilidad en sistemas SAP. A pesar que los sistemas SAP suelen ser utilizados para almacenar y gestionar información de importancia crítica para la empresa, muchosLEER MÁS