Como proteger e impedir que puedan hackear y robar una conexión Wi-Fi a internet

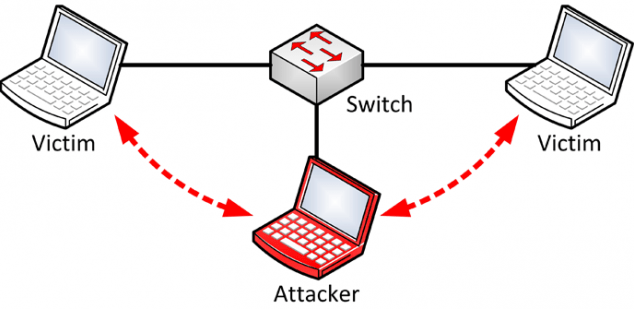

Precauciones y medidas a seguir cuando se sospecha que alguien utiliza nuestra conexión a internet. Como conocer si se conectan intrusos a nuestra red inalámbrica Wi-Fi, saber su ubicación física.LEER MÁS