Diseccionar aplicaciones de Android en busca de funcionalidades de Ransomware.

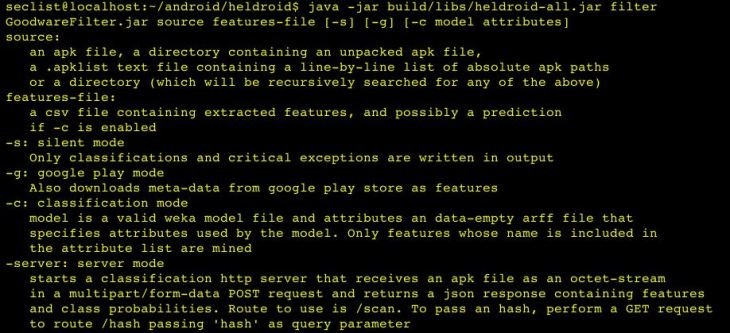

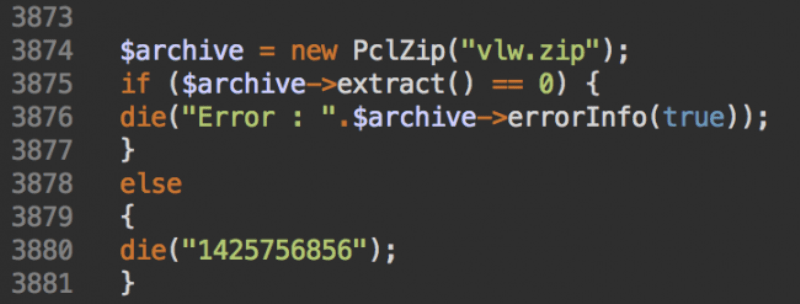

Ransomware es un tipo de malware que se instala de forma encubierta en un ordenador o un teléfono movil, sin el conocimiento del usuario, después restringe el acceso al sistemaLEER MÁS