Una herramienta trampa para el Counter Strike modifica tu MBR

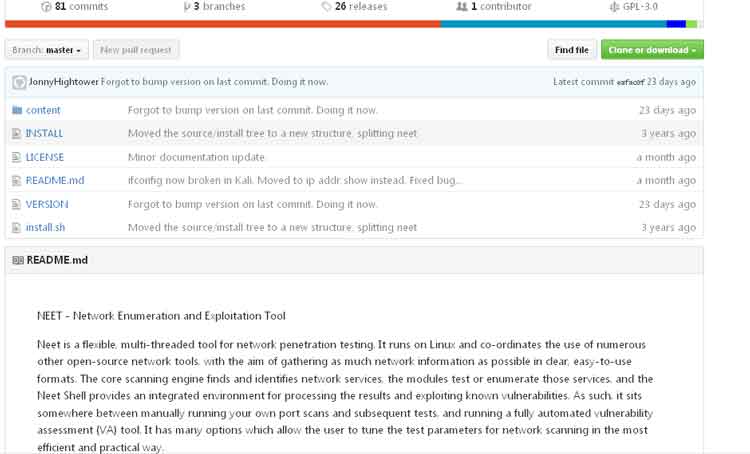

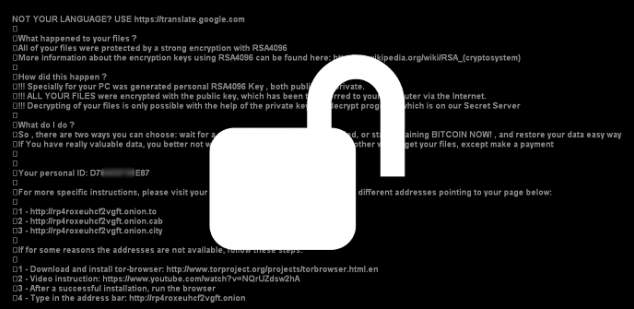

Uno de mayores problemas de los juegos online es que están llenos de tramposos que utilizan herramientas para tomar ventaja sobre los jugadores y lograr así ganar las partidas. CuandoLEER MÁS