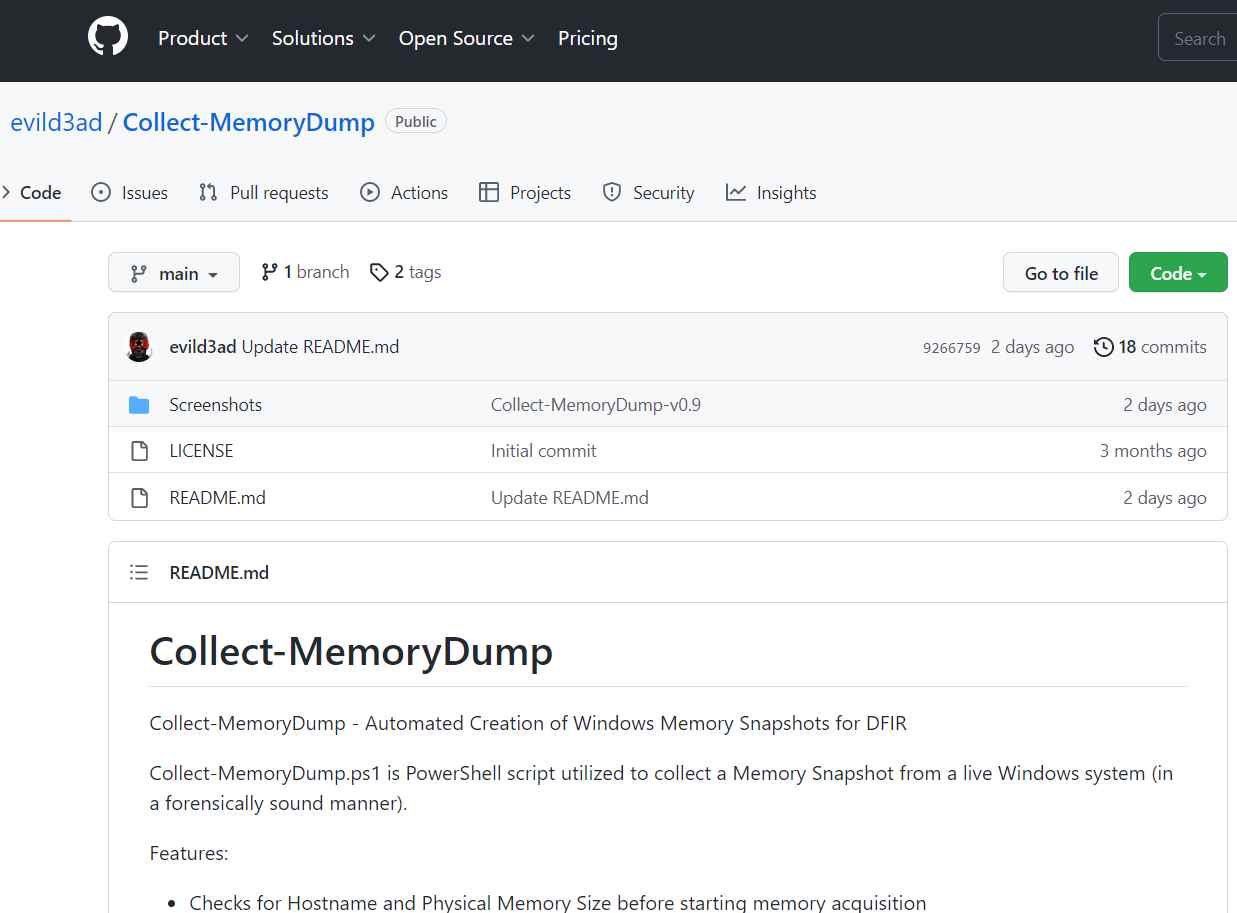

Collect-MemoryDump: Una gran herramienta para el análisis forense digital para crear automáticamente instantáneas de memoria de Windows

Collect-MemoryDump Collect-MemoryDump: creación automatizada de instantáneas de memoria de Windows para DFIR Collect-MemoryDump.ps1 es un script de PowerShell que se utiliza para recopilar una instantánea de la memoria de unLEER MÁS