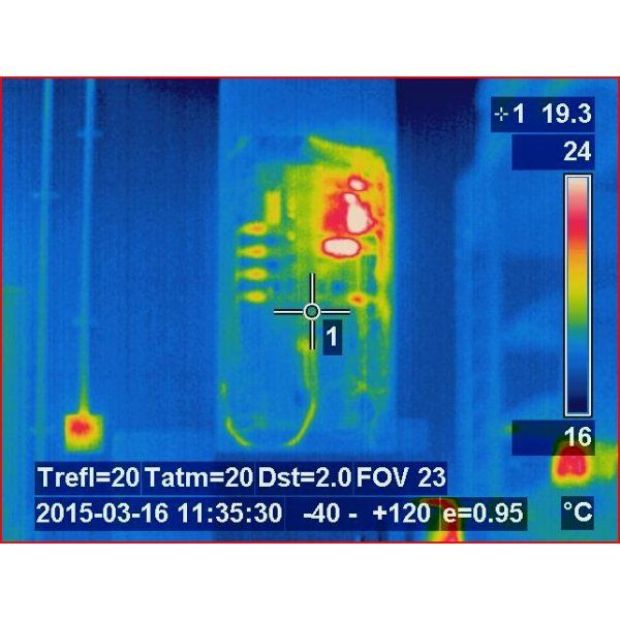

Hackers accesan a bomba de gasolina en Detroit, se roban 600 galones

Robo de gasolina en estación de la empresa Marathon. Dos ladrones utilizaron un dispositivo remoto para hackear el sistema de una bomba de gasolina, con lo que consiguieron extraer más deLEER MÁS