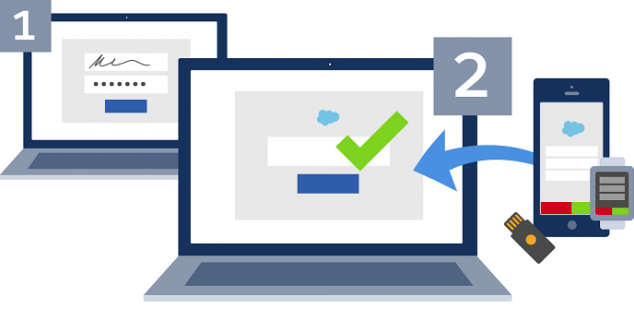

Nueva herramienta permite esquivar autenticación de dos factores

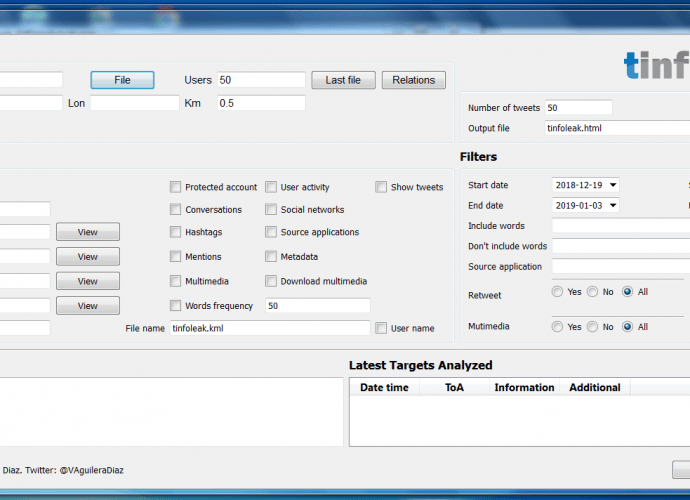

Este método de autenticación tal vez no sea tan seguro Piotr Duszynski, investigador experto en seguridad en redes originario de Polonia, anunció recientemente el lanzamiento de una herramienta llamada “Modlishka”LEER MÁS