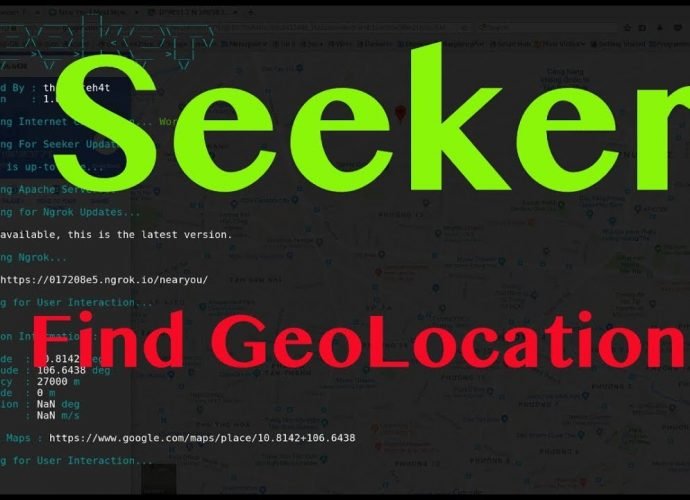

Obtener ubicación geográfica de cualquier persona en cuestión de minutos

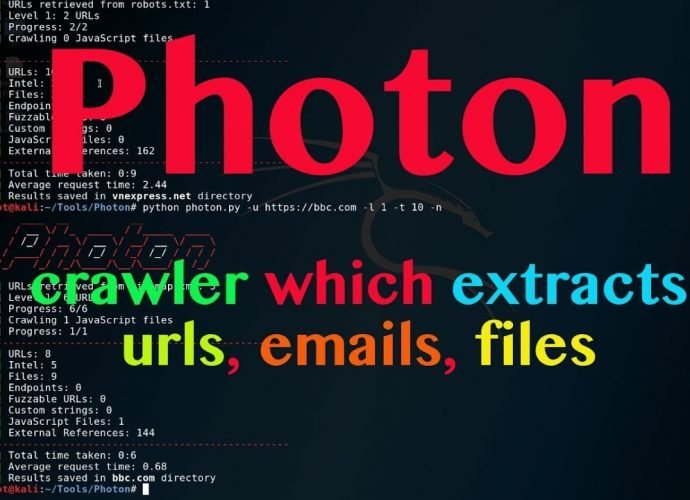

La mayoría de las personas han escuchado acerca del phishing, sus objetivos y métodos. Una página de phishing es una falsificación de un sitio web legítimo que busca que elLEER MÁS