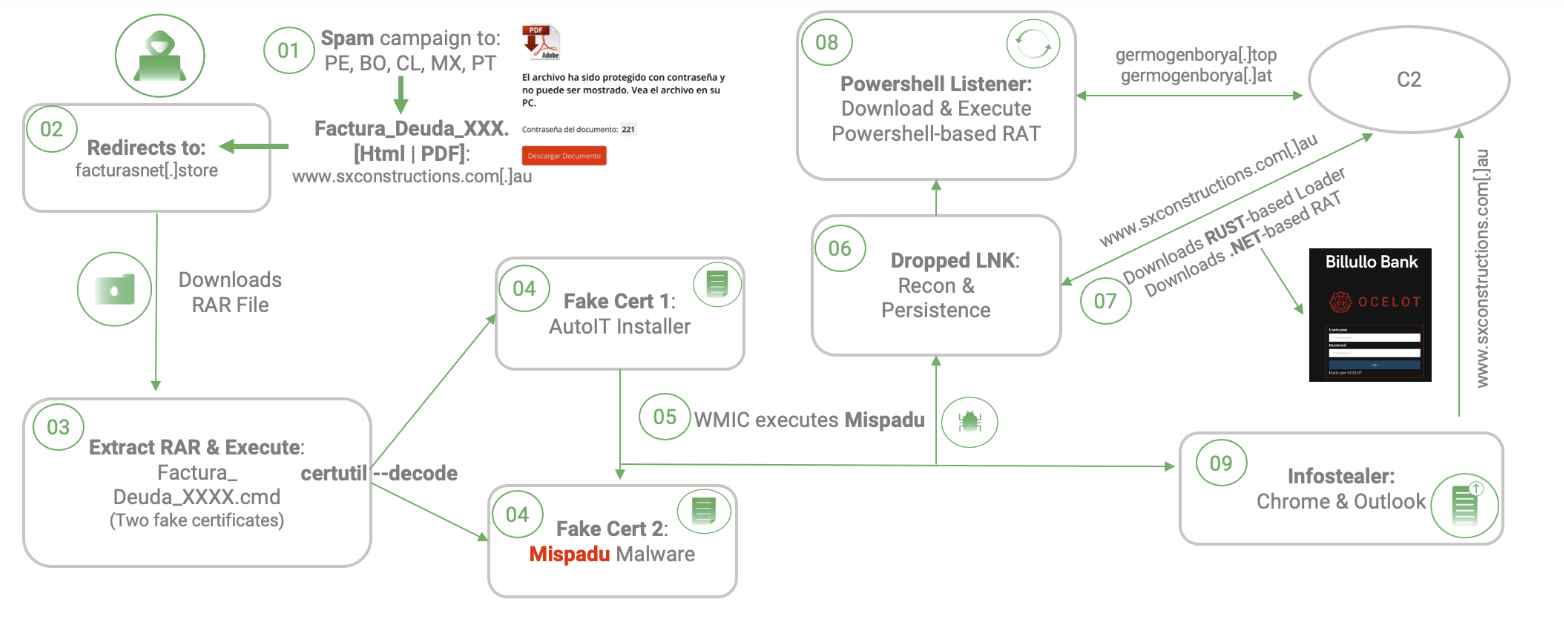

Como el troyano bancario Mispadu está hackeando a miles de víctimas en Chile, México, Perú y Portugal

A lo largo del curso de la investigación de los investigadores, se descubrió que un total de veinte campañas distintas de spam se habían dirigido contra los países de Chile,LEER MÁS