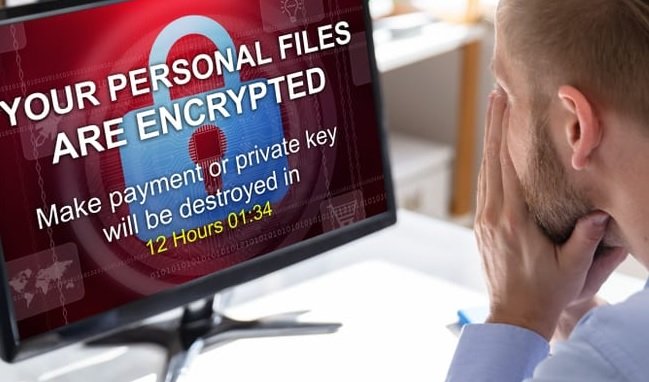

Vulnerabilidades de secuestro de sesión e inyección de malware en la aplicación de Apple Mail y Air Share que afectan a iPhone, iPad y Mac

Un nuevo reporte ha revelado nuevas amenazas de ciberseguridad. Acorde a expertos en análisis de vulnerabilidades, la firma ZecOps asegura que múltiples modelos de iPhone están expuestos a la explotaciónLEER MÁS