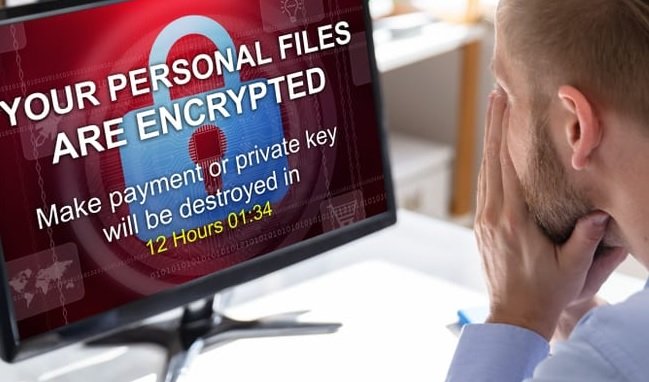

El parche de Pulse Secure VPN no evita que los hackers lo espíen

Durante los más recientes meses se han descubierto múltiples fallas de seguridad afectando las soluciones de red privada virtual (VPN) de compañías como Palo Alto Networks, Fortinet y Pulse Secure,LEER MÁS