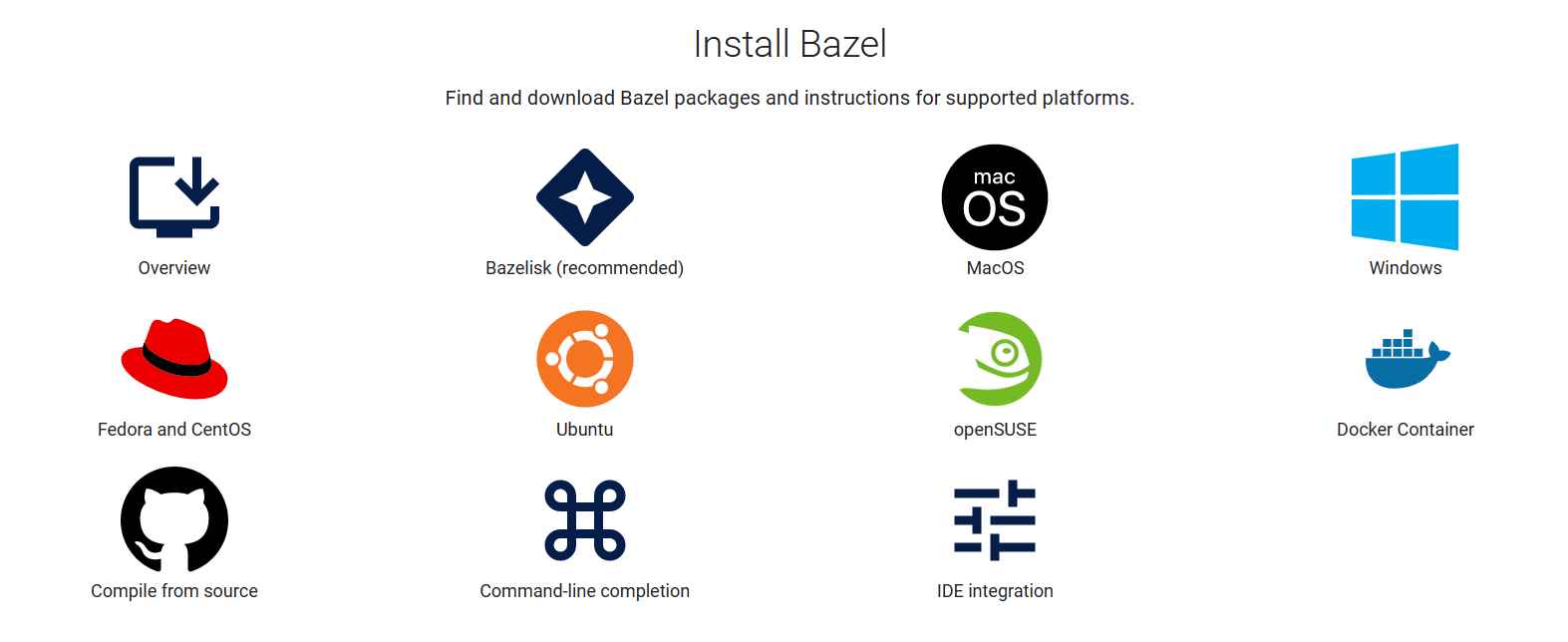

Hackear cuentas de correo electrónico de Outlook con solo un archivo de música .wav

El martes, Microsoft emitió un parche actualizado para abordar una vulnerabilidad que se había solucionado previamente en marzo, pero que posteriormente los investigadores de la comunidad de seguridad descubrieron que era ineficaz.LEER MÁS