Mapfre pagará a los clientes afectados por la reciente brecha de datos. ¿Cómo obtener tu dinero?

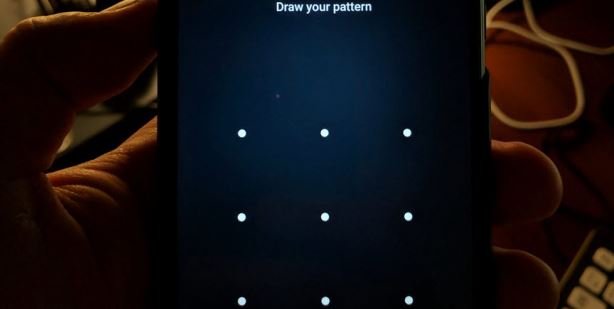

Hace unos días se reportó que la aseguradora multinacional Mapfre fue víctima de un ataque de ransomware que restringió el acceso a muchos de sus sistemas, lo que afectó lasLEER MÁS