Los malware evolucionan y los ciberdelincuetes siempre buscan evadir las herramientas de seguridad que los usuarios poseen en sus equipos. Una prueba de esto es una nueva variante del troyano Dyre que es capaz de analizar los cores del procesador para detectar si se está ejecutando en una máquina virtual e interrumpir su instalación en el sistema.

Estas son las herramientas que los investigadores de las compañías de seguridad utilizan para analizar el comportamiento de los virus y crear actualizaciones para las suites de seguridad y evitar que este llegue al equipo y se instale de forma satisfactoria. Para emular el funcionamiento de un PC estas se configuran con un único núcleo, algo que está siendo utilizado por los ciberdelincuentes para detectar si la variante de Dyre se debe instalar en el sistema o no.

Esto quiere decir que si la CPU solo posee un núcleo la amenaza lo contempla como una máquina virtual y se anula la instalación, evitando de esta forma el análisis de su actividad y dificultando un poco más esta labor.

Lo sucedido sirve para demostrar que los ciberdelincuentes han hecho su trabajo y han recopilado cierta información sobre las máquinas virtuales utilizadas.

Dyre continúa distribuyéndose a través de otro software

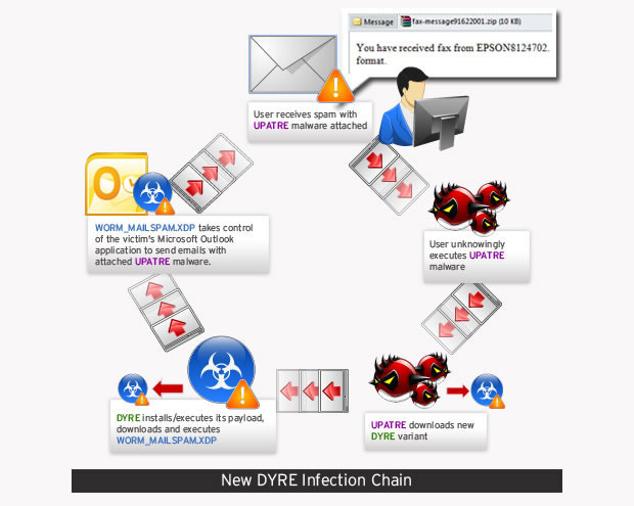

Seguro que habéis oído hablar de Upatre. Se trata de un malware que podría considerarse como el instalador de otros más potentes y peligrosos, conocidos también como PUP, es decir, programas no deseados. El funcionamiento de Dyre se mantiene, es decir, los ciberdelincuentes han centrado sus esfuerzos en conseguir las contraseñas de servicios bancarios y redes sociales mediante la monitorización de las pulsaciones de teclado, enviándose esta información a un servidor propiedad de los ciberdelincuentes.

No es la primera vez que los ciberdelincuentes buscan eludir las máquinas virtuales y no dar pistas a los expertos en seguridad sobre el funcionamiento de las amenazas, sin embargo, sí que es la primera en la que el procesador sirve como guía para tomar una decisión.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad