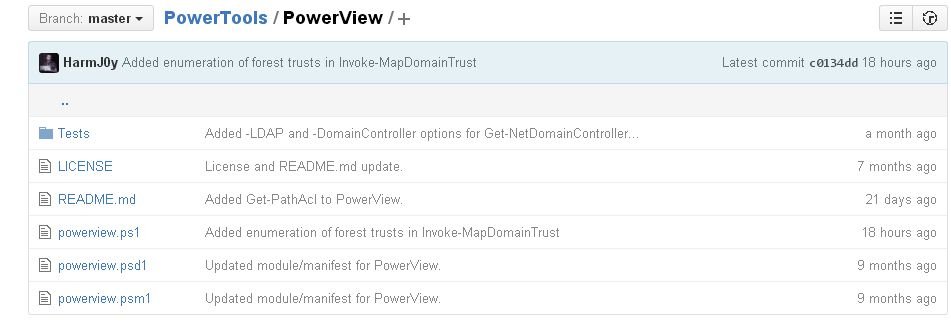

PowerView es una herramienta de PowerShell para obtener información situacional de la red en dominios de Windows para profesionales de hacking ético y servicios de auditoría de seguridad informática. Contiene un conjunto de comandos PowerShell para varios “net *” comandos de windows, los cuales utilizan ganchos de PowerShell AD y las funciones de API de Win32 para llevar a cabo la útil funcionalidad de dominio de Windows explica expertos de servicios de seguridad informática.

Según los profesionales de hacking ético e investigadores de servicios de auditoría de seguridad informática PowerView implementa varios metafunciones útiles, incluyendo algunas funciones por cazar usuarios que se identifican donde los usuarios específicos se registran en la red. También puede comprobar cuál de las máquinas en el dominio tiene acceso de administrador local. Además existen varias funciones para la enumeración y el abuso de confianzas de dominio. Podemos ver descripciones de las funciones para el uso apropiado y las opciones disponibles en la herramienta.

Para ejecutar en una máquina, iniciar PowerShell con ” by-pass -exec powershell ” y luego cargar el módulo PowerView con: PS > Import-Module.\powerview.psm1 o carga el script PowerView por sí mismo: PS> Import-Module.\powerview.ps1

Para el resultado detallado de la funcionalidad, pase la bandera -Debug a la mayoría de las funciones. Para funciones que enumeran varias máquinas, pase la bandera -Verbose para obtener un estado de avance que cada host se enumera. La mayoría de las funciones de “meta” acepta un conjunto de hosts acuerdo con profesor de hacking ético y auditoría de seguridad informática.

Cómo utilizar PowerView para explotar Active directory

AdminSDHolder es un objeto de Active Directory especial situado en el “CN = AdminSDHolder, CN = System, DC = domain, DC = com”. El propósito de este objeto es proteger ciertas cuentas privilegiadas de modificaciones accidentales. Cada 60 minutos, un proceso especial denominado SDProp recurrentemente enumera la pertenencia de un conjunto de grupos protegidos, comprueba las listas de control de acceso para todas las cuentas descubiertas, y clona las ACL del objeto AdminSDHolder a cualquier objeto protegido con ACL diferente acuerdo con profesor de hacking ético.

Cualquier cuenta o grupo que es (o era) parte de un grupo protegido tiene su característica AdminCount a 1, incluso si el objeto se mueve fuera de ese grupo protegido. Con PowerView, usted puede fácilmente enumerar todos los usuarios y grupos con AdminCount = 1 con Get-User-AdminCount y Get-NetGroup – AdminCount, respectivamente. Esto le permite encontrar rápidamente todas las cuentas de alto valor, incluso si ha mudado fuera de un grupo protegido. Invoke UserHunter también acepta una bandera – AdminCount, permitiéndole cazar fácilmente a todos los usuarios valorados alto en el dominio.

Si modifica los permisos AdminSDHolder, esa plantilla de permiso será empujada a todas las cuentas protegidas automáticamente por SDProp explica experto de servicios de seguridad informática. Así que usted puede añadir un usuario sin privilegios (incluso sin la pertenencia al grupo) a la ACL de AdminSDHolder y tienen un mecanismo de puerta trasera que permite modificar la pertenencia a grupos como dominio y administradores de la red.

Los accesos de Active Directory es un área relativamente inexplorada de desde una perspectiva ofensiva. Los defensores deben comenzar auditoría y monitoreo de los derechos de los objetos de dominio privilegiado específico, sobre todo la raíz del dominio y AdminSDHolder. Esto se puede hacer de forma manual o a través de PowerView Get-ObjectACL o tomar ayuda de expertos de servicios de seguridad informática.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad