La generación de un documento macro malicioso es algo que todos los hackers / los expertos de ethical hacking conocen muy bien. Utilizamos macros maliciosos todo el tiempo para ganar puntos de apoyo cuando otros ataques no funcionan. Los expertos de ethical hacking decidieron que era hora de que tengamos una herramienta que permitiera automatizar tanto como sea posible, nos permiten reutilizar las cargas útiles, e incluir las técnicas de evasión de anti-virus.

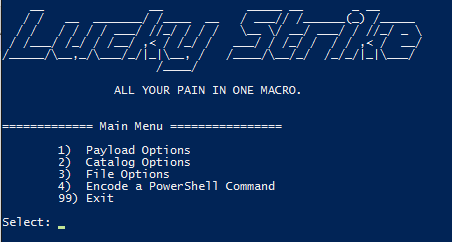

Luckystrike es un generador basado en PowerShell de documentos .xls maliciosos (que pronto será .doc). Todas sus cargas útiles se guardan en una base de datos para su fácil recuperación y su incorporación en un documento nuevo o existente. Según expertos de ethical hacking, Luckystrike te proporciona varios métodos de infección diseñados para conseguir tus cargas útiles para ejecutar sin activar el anti-Virus.

Luckystrike es un script de PowerShell basado en menús que utiliza una base de datos sqlite para almacenar sus cargas útiles, dependencias bloque de código, y sesiones de trabajo con el fin de generar documentos .xls maliciosos. Según los profesores de ethical hacking, los cursos de seguridad deben cubrir herramientas como estas.

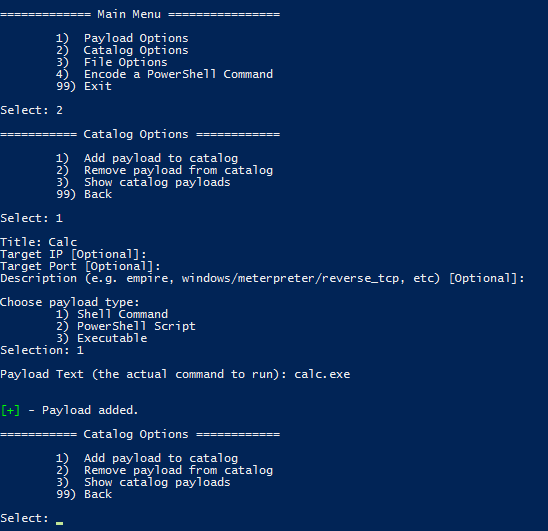

Luckystrike le permite trabajar con tres tipos de payloads. Las cargas útiles que agregue se almacenan en el catalog, un archivo de base de datos sqlite que se puede utilizar en varias ocasiones, o compartirse entre compañeros de equipo. Según curso de ethical hacking, cada vez que se selecciona una carga útil para utilizar, también debe elegir el tipo de infección, o los medios por los cuales se dará cumplimiento a la carga útil. Puede infectar un documento con varias cargas útiles con diferentes tipos de infección.

Tipos de infección

1. Tipo de carga útil: Shell Command

- Tipo de infección: Shell Command: Shell command corre a través de PowerShell o cmd.exe. Alta tasa de detección por antivirus.

- Tipo de infección: Metadata: Incorpora la carga útil en los metadatos del archivo, concretamente el campo de asunto. ¡Tasa de detección muy baja.

2. Tipo de carga útil: PowerShell Script

- Tipo de infección: CellEmbed: Incorpora un código base 64 codificada en las células rotas en pedazos.

- Tipo de infección: CellEmbedNonBase64: La inserción es el mismo que el apartado en primer punto anterior, pero no es base64. La escritura se lee directamente de la célula y se dispara a través de PowerShell. Nunca toca el disco. Recomendado por los expertos de ethical hacking!

- Tipo de infección: CellEmbed-Encrypted: Al elegir esta, se le pedirá el nombre de dominio de correo electrónico de tu objetivo. El código de macro a continuación, recupera la dirección de correo electrónico del usuario de Active Directory, dividir la cadena, y descodificar la carga útil antes de ejecutar. Recomendado por los expertos de ethical hacking!

3. Tipo de carga útil: Executable

- Tipo de infección: Certutil.

- Tipo de infección: Save To Disk

- Tipo de infección: ReflectivePE

Luckystrike: https://www.shellntel.com/

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad