El FBI dice que un grupo de amenazas vinculado a Corea del Norte conocido como Lazarus y APT38 está detrás del atraco de criptomonedas del Horizon Bridge de 100 millones de dólares.

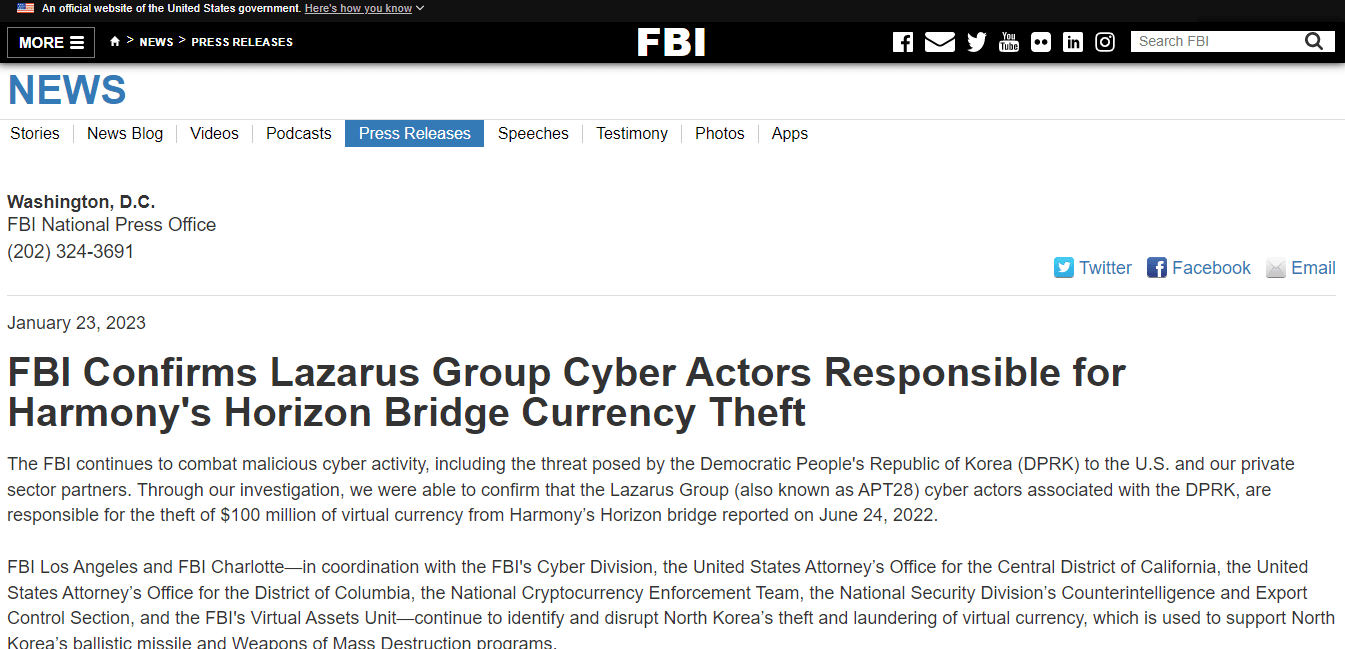

El FBI atribuyó oficialmente el hackeo del FHorizon y el robo de criptomonedas del año pasado a un grupo de amenazas que se cree que opera en nombre del gobierno de Corea del Norte.

El Horizon está diseñado para permitir que los titulares de criptomonedas muevan activos entre la red de Harmony y la red Ethereum, Binance Chain y Bitcoin.

En junio de 2022, se conoció la noticia de que alguien había logrado robar USD 100 millones del Horizon, específicamente del lado de Ethereum después de obtener y descifrar claves privadas.

Poco después de que saliera a la luz el robo de criptomonedas, la firma de análisis de blockchain Elliptic nombró al grupo de hackeo Lazarus de Corea del Norte como el principal sospechoso.

El FBI confirmó el lunes que el grupo Lazarus que también es rastreado como APT38 está detrás del ciberataque al Horizon.

La agencia señaló que las autoridades estadounidenses están identificando e interrumpiendo las actividades de lavado y robo de criptomonedas de Corea del Norte que son utilizadas por el régimen para financiar sus programas de misiles balísticos y armas de destrucción masiva.

“El viernes 13 de enero de 2023, los ciberactores norcoreanos utilizaron Railgun un protocolo de privacidad para lavar más de 60 millones de dólares en ethereum (ETH) robados durante el atraco de junio de 2022. Una parte de este ethereum robado se envió posteriormente a varios proveedores de servicios de activos virtuales y se convirtió en bitcoin (BTC)”, dijo el FBI.

La agencia dijo que parte de estos fondos se congelaron con la ayuda de proveedores de servicios de activos virtuales mientras que el resto se trasladó a casi una docena de direcciones, que se hicieron públicas.

Se cree que los hackers patrocinados por el estado de Corea del Norte están detrás de varios robos de criptomonedas de alto perfil y esta no es la primera vez que el gobierno de EE. UU. los culpa oficialmente por un ataque.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad