Cómo hacer debugging remotamente con IDA Pro

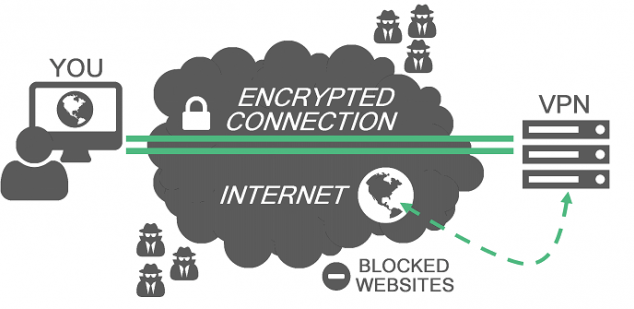

Cuando se decide comenzar una investigación sobre alguna amenaza es indispensable realizar un análisis del código malicioso. Podemos caracterizar el análisis en dos tipos: estático y dinámico. La principal diferencia es que enLEER MÁS